Si vous ne voulez pas que d'autres aient accès à vos données, le cryptage est essentiel. Lorsque vous cryptez vos données sensibles, les personnes non autorisées ne peuvent pas facilement y accéder. Ce guide pratique se concentre sur l'installation et l'utilisation de base du logiciel de chiffrement de disque Veracrypt sur Ubuntu Linux. Veracrypt est un logiciel open source et il est gratuit.

Installer Veracrypt

Comme on le voit sur la page de téléchargement officielle (lien : https://www.veracrypt.fr/en/Téléchargements.html), deux options sont disponibles pour utiliser Veracrypt sur Ubuntu Linux, à savoir : GUI et console. GUI signifie graphique et console signifie texte (ligne de commande.)

Installer Veracrypt : interface graphique

Exécutez la commande suivante dans le terminal Ubuntu pour télécharger le package d'installation de l'interface graphique Veracrypt.

$ sudo wget https://launchpad.net/veracrypt/trunk/1.24-update7/+télécharger/veracrypt-1.24-Mise à jour7-Ubuntu-20.04-amd64.debMaintenant, vous pouvez installer le package téléchargé comme suit.

$ sudo apt-get install ./veracrypt-1.24-Mise à jour7-Ubuntu-20.04-amd64.debEntrer oui pour continuer l'installation si vous y êtes invité. Après une installation réussie, vous pouvez lancer Veracrypt depuis le menu Applications > Accessoires > Veracrypt.

Installer Veracrypt : Console

Exécutez la commande suivante dans le terminal Ubuntu pour télécharger le package d'installation de la console Veracrypt.

$ sudo wget https://launchpad.net/veracrypt/trunk/1.24-update7/+télécharger/veracrypt-console-1.24-Mise à jour7-Ubuntu-20.04-amd64.debVous pouvez maintenant procéder à l'installation du package téléchargé. Exécutez la commande ci-dessous.

$ dpkg -i ./veracrypt-console-1.24-Mise à jour7-Ubuntu-20.04-amd64.debUne fois l'installation terminée avec succès, vous pouvez commencer à utiliser Veracrypt dans le terminal Ubuntu. Pour voir les informations d'utilisation, exécutez la commande suivante.

$ veracrypt -hCrypter vos données sensibles

Imaginons que vous ayez un dossier nommé dossier1 sur votre bureau Ubuntu qui contient des documents sensibles. Nous allons créer un volume crypté via l'interface graphique et la console pour servir de coffre-fort personnel pour stocker ces documents sensibles.

Méthode de l'interface graphique :

Créer un volume chiffré

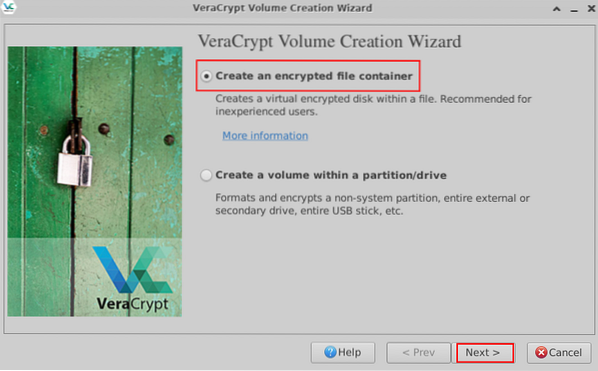

1. Lancez Veracrypt depuis le Applications menu > Accessoires > Veracrypt 2. Cliquez sur Créer 3. Dans l'assistant de création de volume Veracrypt, choisissez Créer un conteneur de fichiers cryptés 4. Cliquez sur Suivant  Figure 1: Créer un conteneur de fichiers cryptés 5. Sur la page Type de volume, choisissez la première option intitulée Volume Veracrypt standard 6. Cliquez sur Suivant 7. Sous Emplacement du volume, cliquez sur Choisir le dossier 8. Choisissez l'emplacement souhaité sur la gauche, puis entrez un nom pour le conteneur de fichiers cryptés en haut

Figure 1: Créer un conteneur de fichiers cryptés 5. Sur la page Type de volume, choisissez la première option intitulée Volume Veracrypt standard 6. Cliquez sur Suivant 7. Sous Emplacement du volume, cliquez sur Choisir le dossier 8. Choisissez l'emplacement souhaité sur la gauche, puis entrez un nom pour le conteneur de fichiers cryptés en haut

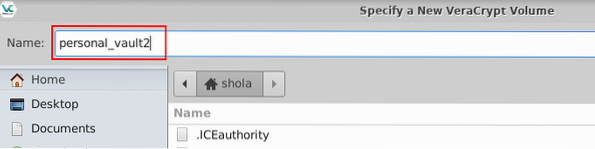

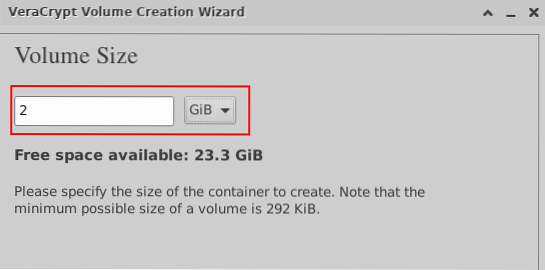

Figure 2: Nommez votre nouveau conteneur de fichiers cryptés 9. Cliquez sur Sauvegarder en bas de la fenêtre 10. De retour à la page Emplacement du volume, cliquez sur Suivant 11. Sous Options de chiffrement, laissez les sélections par défaut : AES et SHA-512, puis cliquez sur Suivant 12. Sous Taille du volume, entrez la taille de volume souhaitée. Cliquez sur le menu déroulant pour basculer entre les gigaoctets, les mégaoctets et les kilooctets

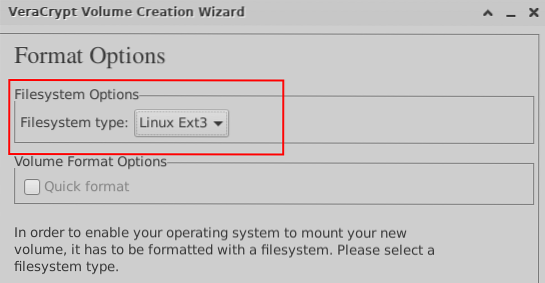

Figure 3: Spécifiez la taille du conteneur de fichiers cryptés 13. Cliquez sur Suivant 14. Sous Volume Password, entrez un mot de passe de cryptage 15. Cliquez sur Suivant 16. Sous Options de format, vous pouvez choisir Linux Ext3 dans le menu déroulant

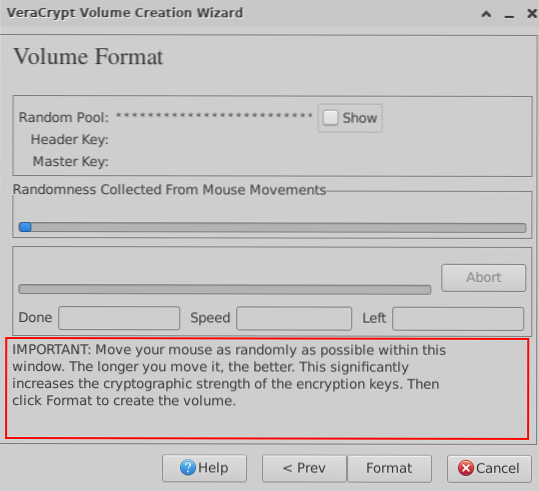

Figure 4 : Choisissez le type de système de fichiers pour le volume crypté 17. Cliquez sur Suivant 18. Sous Support multiplateforme, allons-y avec la sélection par défaut 19. Cliquez sur Suivant puis cliquez d'accord lorsque vous y êtes invité 20. Sous Format du volume, commencez à déplacer votre souris au hasard pendant au moins 1 minute

Figure 5 : Déplacez votre souris au hasard 21. Lorsque vous avez terminé, cliquez sur Format 22. Lorsque vous y êtes invité, entrez votre mot de passe utilisateur Linux et cliquez sur d'accord 23. Attendez un message indiquant que votre volume Veracrypt a été créé avec succès 24. Cliquez sur d'accord 25. Cliquez sur Sortir

Monter le volume chiffré

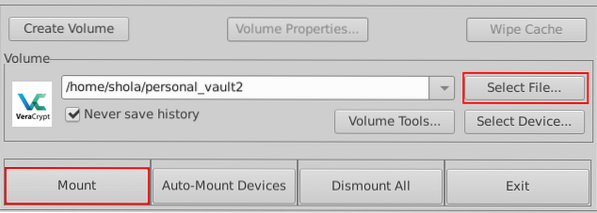

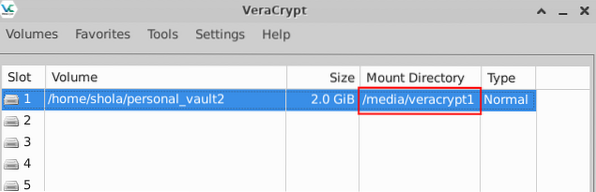

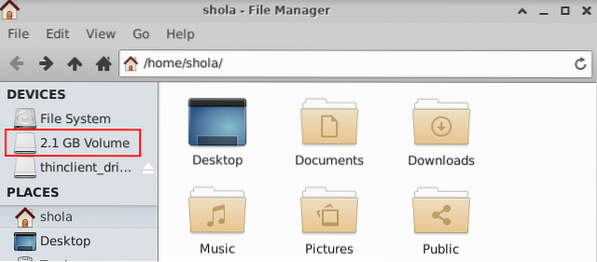

1. De retour à la fenêtre principale de VeraCrypt, cliquez sur n'importe quel emplacement libre dans la liste 2. Cliquez sur Choisir le dossier 3. Choisissez le conteneur de fichiers cryptés que vous avez créé précédemment 4. Cliquez sur Ouvert en bas de la fenêtre 5. Cliquez sur Monter  Figure 6 : Monter le volume chiffré 6. Lorsque vous y êtes invité, entrez votre mot de passe de cryptage et cliquez sur d'accord 7. Vous devriez maintenant voir une nouvelle icône de périphérique sur votre bureau. Le périphérique monté sera également répertorié sous Dispositifs lorsque vous ouvrez le gestionnaire de fichiers en accédant à votre répertoire personnel par exemple. La figure 7 ci-dessous montre le chemin du répertoire de montage par défaut.

Figure 6 : Monter le volume chiffré 6. Lorsque vous y êtes invité, entrez votre mot de passe de cryptage et cliquez sur d'accord 7. Vous devriez maintenant voir une nouvelle icône de périphérique sur votre bureau. Le périphérique monté sera également répertorié sous Dispositifs lorsque vous ouvrez le gestionnaire de fichiers en accédant à votre répertoire personnel par exemple. La figure 7 ci-dessous montre le chemin du répertoire de montage par défaut.

Image 7 : Chemin d'accès au répertoire de montage de volume crypté Vous pouvez maintenant déplacer votre dossier sensible dans votre coffre-fort personnel.

Figure 8: Volume monté répertorié sous les périphériques

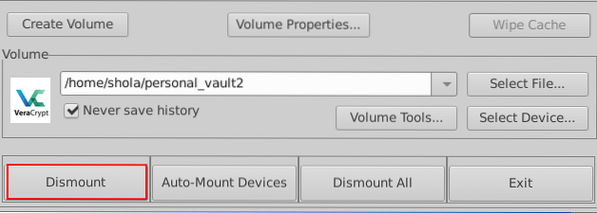

Démonter le volume chiffré

1. Pour démonter le volume crypté, assurez-vous que l'emplacement approprié est sélectionné dans la fenêtre principale de Veracrypt 2. Cliquez sur Démonter 3. L'entrée de l'emplacement doit maintenant être vide 4. De plus, vous ne devriez plus voir le volume chiffré sur votre bureau ou répertorié sous Dispositifs

Figure 9 : Démonter le volume chiffré

Méthode de la console :

Créer un volume chiffré

Exécutez la commande ci-dessous dans le terminal Ubuntu pour commencer à créer votre volume chiffré.

$ veracrypt --createLorsque vous êtes invité à choisir un type de volume, entrez 1 pour un volume normal

| Type de volume : 1) Normal 2) Masqué Sélectionner [1] : 1 |

Ensuite, vous serez invité à entrer le chemin du volume et la taille du volume. Dans l'exemple ci-dessous, le volume chiffré s'appelle personal_vault et sera créé dans mon répertoire personnel. La taille du coffre-fort personnel sera de 2 gigaoctets.

| Entrez le chemin du volume : /home/shola/personal_vault Entrez la taille du volume (tailleK/taille[M]/tailleG) : 2G |

Pour l'algorithme de chiffrement et l'algorithme de hachage, les valeurs par défaut AES et SHA-512 sont recommandées. Entrer 1 dans les deux cas.

| Algorithme de chiffrement : 1) AES 2) Serpent 3) Deux poissons 4) Camélia 5) Kuznyechik 6) AES(Deux poissons) 7) AES(Deux poissons(Serpent)) 8) Camélia(Kuznyechik) 9) Camélia(Serpent) 10) Kuznyechik(AES ) 11) Kuznyechik(Serpent(Camellia)) 12) Kuznyechik(Deux poissons) 13) Serpent(AES) 14) Serpent(Deux poissons(AES)) 15) Deuxpoissons(Serpent) Sélectionnez [1] : 1 Algorithme de hachage : 1) SHA-512 2) Whirlpool 3) SHA-256 4) Streebog Select [1] : 1 |

Pour le système de fichiers, Linux Ext3 suffirait. Vous pouvez entrer 4 choisir ça.

| Système de fichiers : 1) Aucun 2) FAT 3) Linux Ext2 4) Linux Ext3 5) Linux Ext4 6) NTFS 7) exFAT 8) Btrfs Sélectionnez [2] : 4 |

Maintenant, il est temps de choisir un mot de passe de cryptage fort. Vous recevrez un avertissement si le mot de passe que vous avez choisi est jugé faible. Noter: L'utilisation d'un mot de passe court n'est PAS recommandée.

| Entrez le mot de passe : AVERTISSEMENT : les mots de passe courts sont faciles à déchiffrer en utilisant des techniques de force brute! Nous vous recommandons de choisir un mot de passe composé de 20 caractères ou plus. Êtes-vous sûr de vouloir utiliser un mot de passe court? (y=Oui/n=Non) [Non] : oui Retaper le mot de passe: |

Lorsque vous êtes invité à entrer PIM, appuyez sur la touche Entrée de votre clavier pour accepter la valeur par défaut. Faites de même lorsque vous êtes invité à entrer le chemin du fichier de clés. PIM est un nombre qui spécifie combien de fois votre mot de passe est haché. Un fichier de clé est utilisé avec un mot de passe, de sorte que tout volume qui utilise le fichier de clé ne peut pas être monté si le fichier de clé correct n'est pas fourni. Comme nous nous concentrons ici sur l'utilisation de base, les valeurs par défaut suffiraient.

| Entrez PIM : Entrez le chemin du fichier de clés [aucun] : |

Enfin, vous devrez taper au hasard sur le clavier pendant au moins 1 minute et assez rapidement aussi. Ceci est censé rendre le cryptage plus fort. Évitez la touche Entrée pendant que vous tapez. Appuyez sur Entrée uniquement lorsque vous avez terminé de taper, puis attendez que le volume crypté soit créé.

| Veuillez saisir au moins 320 caractères choisis au hasard, puis appuyez sur Entrée : Terminé : 100 % Vitesse : 33 Mio/s Gauche : 0 s Le volume VeraCrypt a été créé avec succès. |

Monter le volume chiffré

Pour accéder au contenu du volume chiffré, vous devez d'abord le monter. Le répertoire de montage par défaut est /media/veracrypt1 mais vous pouvez créer le vôtre si vous le souhaitez. Par exemple, la commande suivante créera un répertoire de montage sous /mnt.

$ sudo mkdir /mnt/personal_vaultLa commande suivante ci-dessous commencera à monter le volume chiffré.

$ veracrypt --mount /home/shola/personal_vaultLorsque vous y êtes invité, appuyez sur la touche Entrée pour utiliser le répertoire de montage par défaut ou saisissez votre propre chemin de répertoire de montage. Vous serez ensuite invité à saisir votre mot de passe de cryptage. Pour les invites PIM, keyfile et protect de volume caché, appuyez sur la touche Entrée pour utiliser les valeurs par défaut.

| Entrez le répertoire de montage [par défaut] : /mnt/personal_vault Entrez le mot de passe pour /home/shola/personal_vault : entrez le PIM pour /home/shola/personal_vault : entrez le fichier de clé [aucun] : protégez le volume caché (le cas échéant)? (y=Oui/n=Non) [Non] : |

Exécutez la commande suivante pour répertorier les volumes montés.

$ veracrypt --list| 1 : /home/shola/personal_vault /dev/mapper/veracrypt1 /mnt/personal_vault |

Vous pouvez maintenant déplacer votre dossier sensible vers votre coffre personnel comme suit.

$ sudo mv /home/shola/folder1 /mnt/personal_vaultPour répertorier le contenu de votre coffre-fort personnel, exécutez :

$ ls -l /mnt/personal_vaultDémonter le volume chiffré

La commande suivante démontera le volume chiffré.

$ veracrypt --dismount /mnt/personal_vaultSi tu cours veracrypt -list encore une fois, vous devriez recevoir un message indiquant qu'aucun volume n'est monté.

Conclusion

Veracrypt a des capacités très avancées mais nous n'avons couvert que les bases dans cet article. N'hésitez pas à partager vos expériences avec nous dans la section commentaires.

Phenquestions

Phenquestions