Installation

John The Ripper peut être installé de plusieurs façons. Quelques exemples courants sont que nous pouvons l'installer en utilisant apt-get ou snap. Ouvrez le terminal et exécutez les commandes suivantes.

[email protected]:~$ sudo apt-get install john -yCela lancera un processus d'installation. Une fois terminé, tapez 'john' dans le terminal.

[email protégé] :~$ jeanJean l'Eventreur 1.9.0-jumbo-1 OMP [linux-gnu 64 bits 64 AVX2 AC]

Copyright (c) 1996-2019 par Solar Designer et autres

Page d'accueil : http://www.mur ouvert.com/jean/

Cela signifie John l'Eventreur v1.9.0 est maintenant installé sur votre appareil. Nous pouvons voir l'URL de la page d'accueil nous renvoyant au site Web d'Open-wall. Et l'utilisation donnée ci-dessous indique comment utiliser l'utilitaire.

Il peut également être téléchargé et installé via snap. Vous devez installer snap si vous ne l'avez pas déjà.

[email protected] : ~$ sudo apt update[email protected]:~$ sudo apt install snapd

Et puis installez JohnTheRipper via snap.

[email protected]:~$ sudo snap install john-the-ripperCraquer des mots de passe avec JohnTheRipper

Ainsi, JohnTheRipper est installé sur votre ordinateur. Passons maintenant à la partie intéressante, comment déchiffrer des mots de passe avec. Tapez 'john' dans le terminal. Le Terminal vous montrera le résultat suivant :

[email protégé] :~$ jeanJean l'éventreur 1.9.0-jumbo-1 OMP [linux-gnu 64 bits 64 AVX2 AC]

Copyright (c) 1996-2019 par Solar Designer et autres

Page d'accueil : http://www.mur ouvert.com/jean/

Sous la page d'accueil, USAGE est indiqué comme suit :

Utilisation : john [OPTIONS] [FILES DE MOT DE PASSE]

En regardant son utilisation, nous pouvons constater qu'il vous suffit de lui fournir votre ou vos fichiers de mots de passe et la ou les options souhaitées. Différentes OPTIONS sont énumérées ci-dessous l'utilisation nous offrant différents choix quant à la façon dont l'attaque peut être menée.

Certaines des différentes options disponibles sont :

-Célibataire

- Mode par défaut utilisant des règles par défaut ou nommées.

-liste de mots

- mode liste de mots, lecture d'un dictionnaire de liste de mots à partir d'un FICHIER ou d'une entrée standard

-codage

- codage d'entrée (par ex. UTF-8, ISO-8859-1).

-des règles

- activer les règles de manipulation de mots, en utilisant des règles par défaut ou nommées.

-incrémentale

- mode "incrémental"

-externe

- mode externe ou filtre de mots

-restaurer = NOM

- restaurer une session interrompue [appelée NOM]

-session = NOM

- nommer une nouvelle session NAME

-statut = NOM

- imprimer l'état d'une session [appelée NOM]

-spectacle

- afficher les mots de passe piratés.

-test

- exécuter des tests et des benchmarks.

-sels

- charger des sels.

-fourche = N

- Créer N processus pour le craquage.

-pot = NOM

- fichier pot à utiliser

-liste = QUOI

- répertorie QUELLES capacités. -list=help en montre plus sur cette option.

-format = NOM

- Fournissez à John le type de hachage. e.g, -format=raw-MD5, -format=SHA512

Différents modes dans JohnTheRipper

Par défaut John essaie « simple » puis « liste de mots » et enfin « incrémental ». Les modes peuvent être compris comme une méthode que John utilise pour déchiffrer les mots de passe. Vous avez peut-être entendu parler de différents types d'attaques comme l'attaque par dictionnaire, l'attaque par Bruteforce, etc. C'est précisément ce que nous appelons les modes de John. Les listes de mots contenant des mots de passe possibles sont essentielles pour une attaque par dictionnaire. Outre les modes répertoriés ci-dessus, John prend également en charge un autre mode appelé mode externe. Vous pouvez choisir de sélectionner un fichier de dictionnaire ou vous pouvez faire de la force brute avec John The Ripper en essayant toutes les permutations possibles dans les mots de passe. La configuration par défaut commence par le mode crack unique, principalement parce qu'il est plus rapide et encore plus rapide si vous utilisez plusieurs fichiers de mots de passe à la fois. Le mode le plus puissant disponible est le mode incrémental. Il essaiera différentes combinaisons tout en craquant. Le mode externe, comme son nom l'indique, utilisera des fonctions personnalisées que vous écrivez vous-même, tandis que le mode liste de mots prend une liste de mots spécifiée comme argument de l'option et tente une simple attaque par dictionnaire sur les mots de passe.

[email protected]:~$ john password-file -w word-listJohn va maintenant commencer à vérifier contre des milliers de mots de passe. Le craquage de mot de passe est gourmand en CPU et est un processus très long, donc le temps que cela prendra dépendra de votre système et de la force du mot de passe. ça peut prendre des jours. Si le mot de passe n'est pas cracké pendant des jours avec un processeur puissant, c'est un très bon mot de passe. Si c'est vraiment crucia; pour déchiffrer le mot de passe puis quittez le système jusqu'à ce que John le déchiffre… Comme mentionné précédemment, cela peut prendre plusieurs jours.

Pendant qu'il craque, vous pouvez vérifier l'état en appuyant sur n'importe quelle touche. Pour quitter une session d'attaque, appuyez simplement sur 'q' ou Ctrl + C.

Une fois le mot de passe trouvé, il s'affichera sur le terminal. Tous les mots de passe piratés sont enregistrés dans un fichier appelé ~/.John John.pot.

Il affiche les mots de passe dans $[HASH] : format.

$dynamic_0$827ccb0eea8a706c4c34a16891f84e7b:12345

Décryptons un mot de passe. Par exemple, nous avons un hachage de mot de passe MD5 que nous devons déchiffrer.

bd9059497b4af2bb913a8522747af2deNous allons mettre cela dans un fichier, disons mot de passe.hachez et enregistrez-le dans l'utilisateur :

Vous pouvez taper n'importe quel nom d'utilisateur, il n'est pas nécessaire d'en avoir des spécifiés.

Maintenant, nous le craquons!

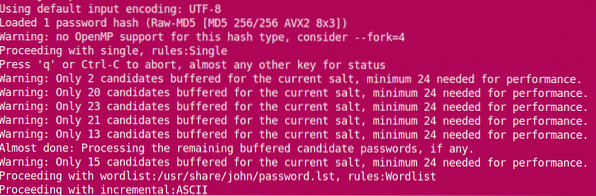

[email protected] :~$ john password.hachage --format=Raw-MD5Il commence à déchiffrer le mot de passe.

Nous voyons que john charge le hachage à partir du fichier et démarre avec le mode 'single'. Au fur et à mesure qu'il progresse, il passe à la liste de mots avant de passer à l'incrémentiel. Quand il craque le mot de passe, il arrête la session et affiche les résultats.

Le mot de passe peut être vu plus tard également par :

[email protected] :~$ mot de passe john.hash --format=Raw-MD5 --showadministrateur: émeraude

1 hachage de mot de passe craqué, 0 restant

Aussi par ~/.John John.pot :

[email protégé] :~$ chat ~/.John John.pot

$dynamic_0$bd9059497b4af2bb913a8522747af2de:émeraude

$dynamic_0$827ccb0eea8a706c4c34a16891f84e7b:12345

Ainsi, le mot de passe est émeraude.

Internet regorge d'outils et d'utilitaires modernes de craquage de mots de passe. JohnTheRipper peut avoir de nombreuses alternatives, mais c'est l'une des meilleures disponibles. Joyeux craquement!

Phenquestions

Phenquestions