Sécurité

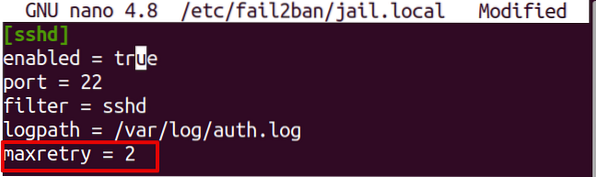

Comment changer l'heure d'interdiction fail2ban, même interdire pour toujours si vous le souhaitez

Fail2ban est un service de prévention des intrusions open source qui interdit les adresses IP, faisant trop de tentatives de connexion avec le mauvais...

Comment débloquer une IP dans fail2ban

De nombreux outils de sécurité ne protègent pas votre système contre les compromis. Même définir le mot de passe le plus fort ne résout pas le problèm...

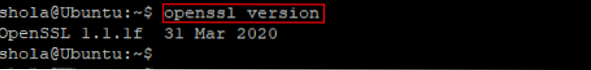

Comment créer un .Fichier CRT sous Linux?

Fichiers avec le .Les extensions CRT sont normalement des certificats SSL/TLS. le .L'extension CRT est l'un des formats de certificat SSL/TLS les plus...

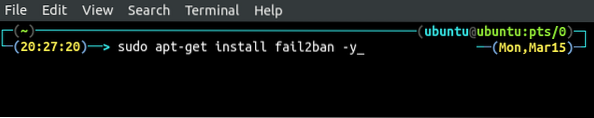

Comment configurer un IPS (Fail2ban) pour se protéger de différentes attaques

IPS ou Intrusion Prevention System est une technologie utilisée dans la sécurité des réseaux pour examiner le trafic réseau et empêcher différentes at...

Attaque par troncature SQL

La vulnérabilité SQL Truncation se produit lorsqu'une base de données tronque l'entrée utilisateur en raison d'une restriction sur la longueur. Les at...

Top 10 des distributions Linux les plus sécurisées pour un usage personnel

Ce n'est un secret pour personne que tout le monde recherche un système d'exploitation sécurisé qui offre une confidentialité de premier ordre. Si vou...

Comment reconnaitre les domaines et les adresses IP avec l'ensemble d'outils Spyse

La reconnaissance, brièvement appelée reconnaissance, fait référence à l'ensemble des activités et des techniques connexes pour recueillir les informa...

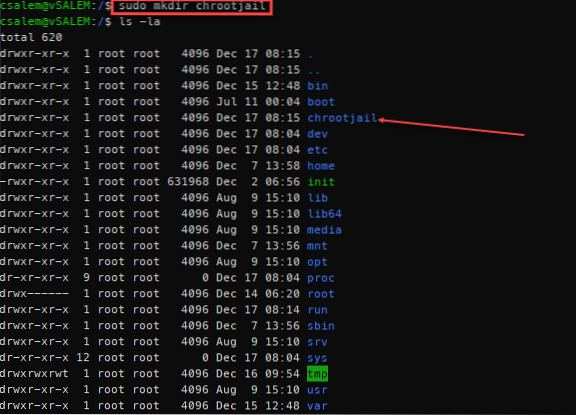

Comment configurer les prisons Linux Chroot

En particulier ceux dédiés aux services critiques, les systèmes Linux nécessitent des connaissances de niveau expert pour travailler avec et des mesur...

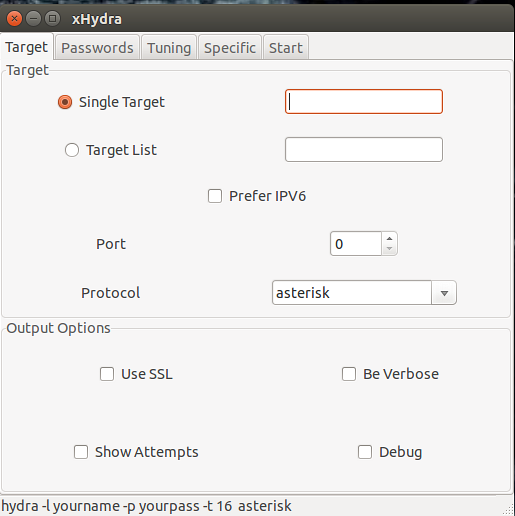

Comment installer et utiliser THC Hydra?

Les mots de passe sont les maillons les plus faibles. Si quelqu'un s'empare de votre mot de passe, c'est fini! En tant que tels, les mots de passe son...

Phenquestions

Phenquestions