En ce qui concerne iOS, les applications open source sont plutôt rares, mais cela ne veut pas dire qu'elles n'existent pas.

Si vous recherchez une alternative à Google Authenticator, Microsoft Authenticator, LastPass Authenticator ou Authy, vous voudrez peut-être donner une chance à Authenticator.

Authentificateur pour iOS

Pourquoi? Voulez-vous vraiment transmettre le processus d'authentification à deux facteurs à ces grandes entreprises ou à des logiciels propriétaires?

Ceci est une application TOTP (mot de passe à usage unique basé sur le temps) et ne nécessite pas de connexion Internet à cause de cela. L'application est probablement l'une des plus simples que vous rencontrerez dans le créneau ; il a juste la possibilité d'ajouter/supprimer des comptes et c'est à peu près tout.

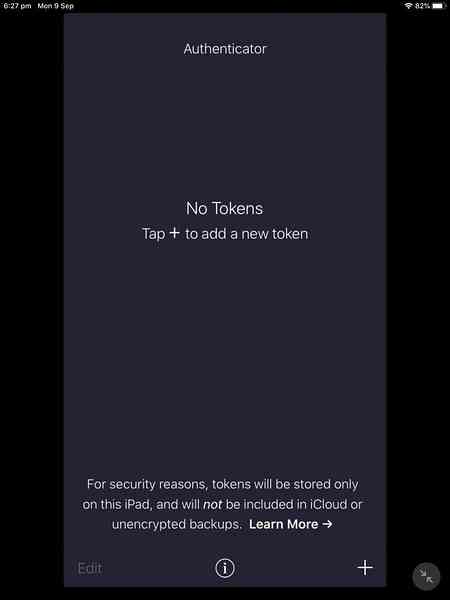

Eh bien, la seule autre option disponible est le "Groupement de chiffres". Vous pouvez soit choisir d'afficher les codes en 3 groupes de paires à 2 chiffres, soit en 2 groupes de 3 chiffres. Une fois que vous avez installé Authenticator sur votre iPhone ou iPad, vous verrez un écran presque vide avec quelques boutons au démarrage.

Ajouter un compte à Authenticator

L'authentificateur prend en charge l'ajout de comptes à l'aide de codes QR et l'ajout manuel de comptes.

Consultez le site Web de votre compte de messagerie/réseau social pour configurer la vérification en 2 étapes. Une fois arrivé à la page où il vous est demandé de scanner un "QR code", lancez Authenticator et appuyez sur le bouton + pour ajouter un compte. Dirigez l'appareil photo vers le code QR sur l'écran de l'ordinateur.

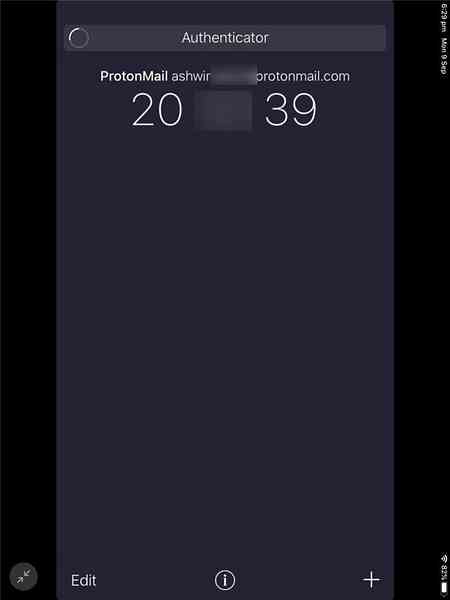

L'application doit ajouter le compte et afficher le code à 6 chiffres correspondant à l'écran. Désormais, la plupart des sites Web pour lesquels vous configurez une authentification en 2 étapes vous demanderont d'entrer le TOTP pour confirmer qu'il a été correctement configuré.

Configuration manuelle des jetons 2FA :

Appuyez sur le bouton plus, puis sur le bouton d'édition (icône note et crayon) en haut et vous verrez un écran qui demande les éléments suivants :

- Émetteur (nom du site Web)

- Nom du compte ([email protected])

- Clef secrète

Vous pouvez obtenir la clé secrète de votre compte sur son site Web associé. Vous pouvez définir des jetons TOTP ou Counter, et les définir sur 6, 7 ou 8 chiffres, SHA-1, SHA-256 ou SHA-512.

Où il manque et brille

Personnellement, j'aurais aimé que l'application me demande un code PIN ou un mot de passe pour déverrouiller la base de données 2FA. Une couche de sécurité supplémentaire est toujours une bonne idée, même si elle repose sur TouchID ou le code PIN de l'appareil.

Vous pouvez réduire le problème en réglant le délai d'attente de l'écran au minimum et non à la valeur par défaut de 2 minutes sur iOS.

Du côté positif, il ne stocke pas vos jetons 2FA dans le cloud sous quelque forme que ce soit. Il n'y a aucun moyen de sauvegarder (ou d'exporter) vos jetons par contre. Et le fait qu'Authenticator soit open source, contrairement à presque toutes les applications d'authentification iOS à 2 facteurs, le rend inestimable à mon avis.

Un compte activé par la vérification en 2 étapes est presque à l'épreuve du piratage, lisez l'article de Martin pour plus d'informations.

Voici quelques conseils concernant les applications 2FA.

- Utilisez une application open source dans la mesure du possible.

- N'utilisez pas de systèmes de vérification à 2 facteurs basés sur SMS (je pense que Yahoo l'utilise toujours) car le protocole de messagerie texte n'est pas sécurisé.

- Utilisez une application qui fonctionne complètement hors ligne si possible ; c'est non seulement mieux car cela fonctionnera dans les régions avec une mauvaise réception Internet ou si le fournisseur de téléphonie mobile a des problèmes, c'est aussi mieux pour la sécurité car vous éliminez les transferts et ne risquez pas de perdre l'accès aux comptes si vous perdez votre téléphone ou appareil.

- Ce n'est pas une bonne idée d'utiliser le gestionnaire de mots de passe pour 2FA aussi bien si le gestionnaire le prend en charge car vous mettriez tous les œufs dans un panier. À tout le moins, assurez-vous d'utiliser des bases de données distinctes pour vos 2FA et vos mots de passe. Mais j'utiliserais des applications distinctes pour 2FA et les mots de passe. Dans le cas des gestionnaires de mots de passe basés sur le cloud qui prennent également en charge 2FA, pensez-y. Si la base de données de mots de passe ou le service est violé, votre 2FA l'est aussi.

- Ayez toujours des codes de sauvegarde ou de récupération à portée de main au cas où quelque chose tournerait mal. La plupart des services les prennent en charge lors de la création.

Maintenant, c'est à votre tour: utilisez-vous des applications d'authentification à deux facteurs?

Phenquestions

Phenquestions