Il existe plusieurs manières différentes pour SELinux de fonctionner. Ceci est défini par la politique SELinux. Dans ce guide, vous en apprendrez plus sur les politiques SELinux et comment définir une politique dans SELinux.

Présentation de la politique SELinux

Ayons un aperçu rapide de SELinux et de ses politiques. SELinux est un acronyme pour « Security-Enhanced Linux.” Il comprend une série de correctifs de sécurité pour le noyau Linux. SELinux a été développé à l'origine par la National Security Agency (NSA) et distribué à la communauté de développement open source en 2000 sous licence GPL. Il a été fusionné avec le noyau Linux principal en 2003.

SELinux fournit MAC (contrôle d'accès obligatoire) plutôt que le DAC par défaut (contrôle d'accès discrétionnaire). Cela permet la mise en œuvre de certaines politiques de sécurité qui ne seraient pas possibles à mettre en œuvre autrement.

Les politiques SELinux sont des ensembles de règles qui guident le moteur de sécurité SELinux. Une politique définit les types d'objets de fichiers et les domaines de processus. Les rôles sont utilisés pour limiter l'accès aux domaines. Les identités des utilisateurs déterminent quels rôles peuvent être atteints.

Il existe deux politiques SELinux disponibles :

- Ciblé : la politique par défaut. Implémente le contrôle d'accès aux processus ciblés. Les processus s'exécutent dans un domaine confiné où le processus a un accès limité aux fichiers. Si un processus confiné est compromis, les dommages sont atténués. Dans le cas des services, seuls des services spécifiques sont placés dans ces domaines.

- MLS : signifie sécurité à plusieurs niveaux. Consultez la documentation Red Hat sur la politique SELinux MLS.

Les processus qui ne sont pas ciblés s'exécuteront dans un domaine non confiné. Les processus exécutés dans des domaines non confinés bénéficient d'un accès presque complet. Si un tel processus est compromis, SELinux n'offre aucune atténuation. L'attaquant peut accéder à l'ensemble du système et des ressources. Cependant, les règles DAC s'appliquent toujours pour les domaines non confinés.

Voici une courte liste d'exemples de domaines non confinés :

- domaine initrc_t : programmes d'initialisation

- domaine kernel_t : processus du noyau

- domaine unconfiné_t : utilisateurs connectés au système Linux

Modification de la politique SELinux

Les exemples suivants sont exécutés dans CentOS 8. Toutes les commandes de cet article sont exécutées en tant qu'utilisateur root. Pour les autres distributions, veuillez consulter le tutoriel approprié sur la façon d'activer SELinux.

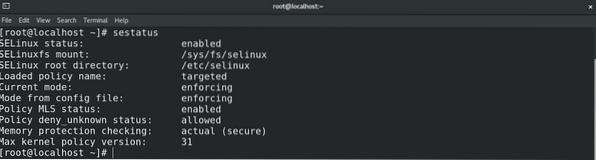

Pour modifier une politique dans SELinux, commencez par vérifier l'état de SELinux. L'état par défaut doit être SELinux activé en mode « Enforcing » avec la politique « ciblée ».

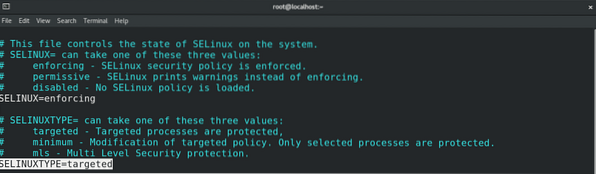

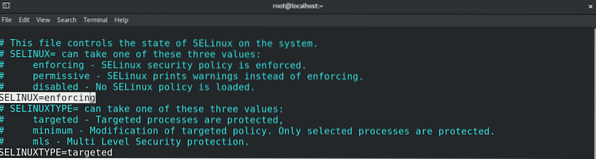

Pour modifier la politique SELinux, ouvrez le fichier de configuration SELinux dans votre éditeur de texte préféré.

Ici, notre cible est la variable « SELINUXTYPE » qui définit la politique SELinux. Comme vous pouvez le voir, la valeur par défaut est « ciblée."

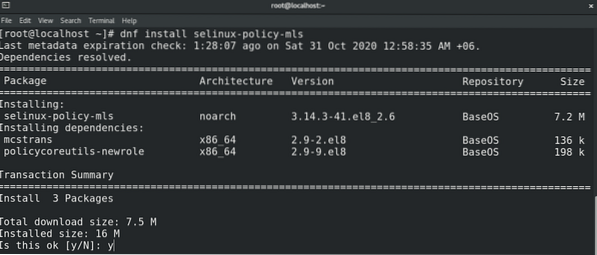

Toutes les étapes illustrées dans cet exemple sont effectuées dans CentOS 8. Dans le cas de CentOS, la politique MLS n'est pas installée par défaut. C'est probablement aussi le cas dans d'autres distributions. Apprenez à configurer SELinux sur Ubuntu ici. Assurez-vous d'installer le programme en premier. Dans le cas d'Ubuntu, CentOS, openSUSE, Fedora, Debian et autres, le nom du paquet est « selinux-policy-mls."

$ dnf installer selinux-policy-mls

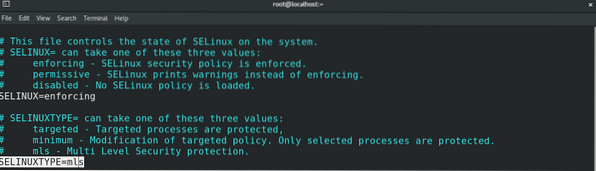

Dans ce cas, nous passerons la politique à MLS. Modifier la valeur de la variable en conséquence.

Enregistrez le fichier et quittez l'éditeur. Pour appliquer ces modifications, vous devez redémarrer le système.

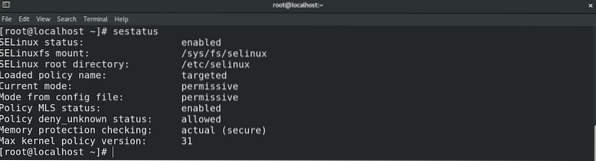

$ redémarrerVérifiez le changement en émettant ce qui suit.

$ statutModification des modes SELinux

SELinux peut fonctionner dans trois modes différents. Ces modes déterminent comment la politique est appliquée.

- Forcé : toute action contre la politique est bloquée et signalée dans le journal d'audit.

- Permissif : toute action contre la stratégie est uniquement signalée dans le journal d'audit.

- Désactivé : SELinux est désactivé.

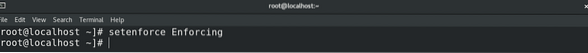

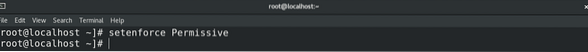

Pour changer temporairement le mode dans SELinux, utilisez la commande setenforce. Si le système est redémarré, le système reviendra au paramètre par défaut.

$ setenforce

Pour changer définitivement le mode dans SELinux, vous devez modifier le fichier de configuration SELinux.

Enregistrer et fermer l'éditeur. Redémarrez le système pour appliquer les modifications.

Vous pouvez vérifier le changement à l'aide de la commande sestatus.

Conclusion

SELinux est un mécanisme puissant pour renforcer la sécurité. Espérons que ce guide vous a aidé à apprendre à configurer et à gérer le comportement de SELinux.

Bon calcul!

Phenquestions

Phenquestions