Dans le petit guide suivant, nous examinerons l'installation et la configuration du serveur SSH sur Arch Linux.

Partie 1 : Installation

Mettre à jour le référentiel de packages Arch Linux

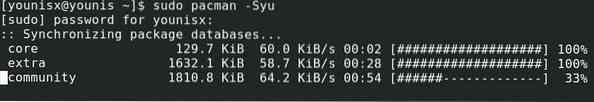

Lancez l'interface de ligne de commande et saisissez le code suivant pour mettre à jour le référentiel de packages Arch Linux :

$ sudo pacman -Syu

Comme nous pouvons le voir dans la capture d'écran ci-dessus, le référentiel de packages est mis à jour et est maintenant prêt à installer le serveur SSH.

Installer le serveur SSH sur Arch Linux

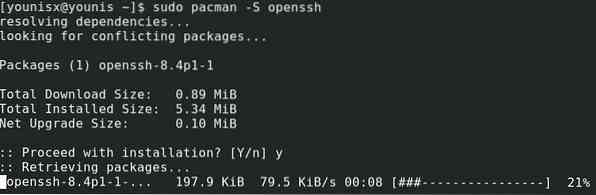

Ensuite, téléchargez le serveur Open SSH à partir du référentiel officiel Arch Linux, qui va installer Secure Shell pour le système Arch Linux. Tapez la commande suivante :

$ sudo pacman -S openssh

Ensuite, appuyez sur la touche y de votre clavier et appuyez sur Entrée. L'installation doit être confirmée par l'invite.

Partie 2 : Ouvrir SSH hors ligne

Lancer le serveur Open SSH

Avec le serveur Open SSH installé, nous pouvons maintenant utiliser le Secure Shell pendant qu'Open SSH est en cours d'exécution. Tout d'abord, assurez-vous qu'Open SSH s'exécute en arrière-plan en tapant :

$ sudo systemctl status sshd

Si le serveur Open SSH n'est pas en cours d'exécution, le terminal doit indiquer « inactif ». Si tel est le cas, vous pouvez exécuter Open SSH en entrant la commande suivante :

Ensuite, assurez-vous qu'il est en cours d'exécution en tapant à nouveau ce qui suit :

$ sudo systemctl status sshd

Si Open SSH est en cours d'exécution, l'invite dira « actif » en vert.

Si vous souhaitez mettre fin au serveur SSH, saisissez ce qui suit :

Vous verrez que le serveur Open SSH a cessé de fonctionner.

Automatiser le démarrage du serveur SSH au redémarrage du système

Pour démarrer automatiquement le serveur SSH lors du redémarrage du système, vous pouvez utiliser le code suivant :

$ sudo systemctl activer sshd

Une fois la commande ci-dessus exécutée, le serveur Open SSH sera ajouté à la liste de démarrage d'Arch Linux. Alternativement, vous pouvez également supprimer Open SSH du démarrage du système avec la commande suivante :

Open SSH a été supprimé de la liste de démarrage automatique du système.

Partie 3 : Rejoindre des serveurs

Obtenez votre adresse IP

Une fois Open SSH installé, nous pouvons procéder à sa connexion au Web. Pour cela, nous aurons besoin de l'adresse IP de la machine correspondante dans laquelle Open SSH est installé.

Si vous ne connaissez pas l'adresse IP de votre machine, exécutez la commande suivante et l'adresse IP s'affichera :

$ ip a

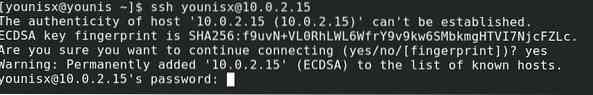

Notez que l'adresse IP du serveur Open SSH que nous utilisons est 10.0.2.15, ce qui va être différent pour votre machine. Juste deux lignes ci-dessous, il y a l'IPv6, qui est fe80::74e2:85f1:7b09:e63f/64 pour notre réseau.

Joindre le serveur SSH au Web

Maintenant que nous connaissons l'adresse IP, nous pouvons joindre le serveur Open SSH avec une autre machine de notre réseau. On peut aussi le connecter à une machine avec une adresse internet routable.

Pour établir une connexion, saisissez les informations d'identification de l'autre machine et l'adresse IP de votre serveur SSH dans la syntaxe de commande suivante :

$ssh USERNAME@IP_ADDRESS

Ensuite, tapez "oui" et appuyez sur Entrée.

Maintenant, saisissez les informations d'identification de l'utilisateur pour votre serveur Open SSH et appuyez sur Entrée. Une fois cela fait, votre machine devrait enfin être connectée à une autre machine dans le protocole de sécurité SSH.

Partie 4 : Configuration

Localisez les fichiers du serveur

Vous pouvez localiser les fichiers du serveur Open SSH à l'emplacement suivant sur votre disque dur :

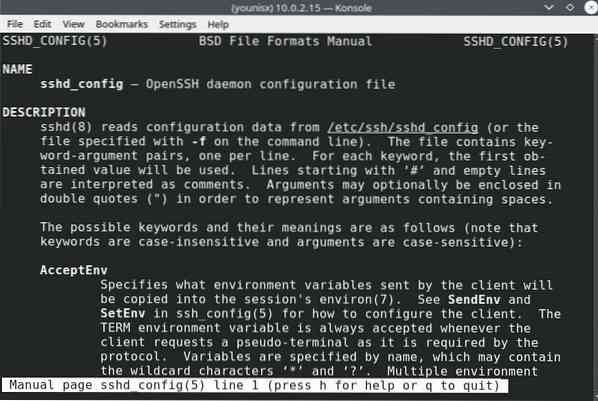

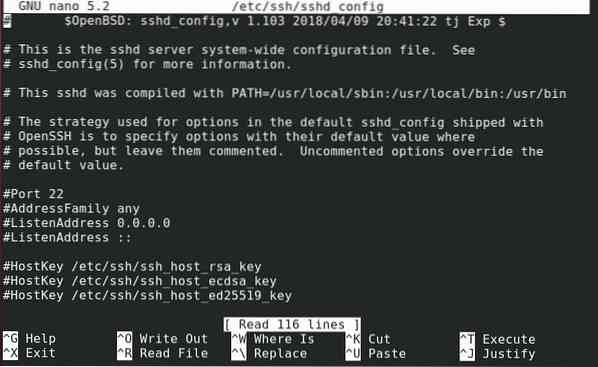

#/etc/ssh/sshd_configIci, nous pouvons basculer certains des modes disponibles pour configurer notre serveur Open SSH. Pour obtenir une liste de toutes les options disponibles que nous pouvons configurer, tapez le code suivant :

$mansshd_config

Parlons de certaines de ces options.

Basculer les ports par défaut

Vous pouvez voir que le port par défaut que le serveur SSH écoute est le port 22. L'utilisation de ce port optimise la sécurité de la connexion, et l'utilisation d'autres ports peut avoir des avantages différents. Nous sommes également autorisés à basculer vers n'importe quel port de notre choix.

Pour changer le port, nous devons d'abord éditer les fichiers sshd_config en utilisant le code suivant :

$ sudo nano /etc/ssh/sshd_config

L'invite suivante s'affichera :

Maintenant, vous pouvez désélectionner la valeur par défaut et passer à un autre port.

Pour conserver les modifications, appuyez sur Ctrl + x, appuyez sur le bouton y de votre clavier, puis appuyez sur la touche Entrée.

Ensuite, tapez ce qui suit pour redémarrer le serveur Open SSH :

$ sudo systemctl redémarrer sshdEnsuite, connectez-vous à Open SSH en tapant la ligne de code suivante :

$ ssh -p 22 USERNAME@IP_ADDRESS

Entrez le mot de passe de votre serveur, puis appuyez sur Entrée.

Améliorer la sécurité du serveur

La modification de certaines des valeurs par défaut peut remarquablement améliorer la sécurité du serveur. Par exemple, vous devez immédiatement passer du port 22 par défaut à un port non standard, car cela peut donner un coup de pouce supplémentaire à la sécurité de votre serveur.

De même, vous devez restreindre les privilèges root aux administrateurs uniquement. Autoriser la connexion racine est défini sur oui par défaut, vous devrez donc le désactiver vous-même.

Désactivez également le transfert X11 pour éviter d'avoir des problèmes liés à X11 à l'avenir.

Emballer

Dans ce tutoriel, vous avez appris à installer et configurer un serveur SSH sur Arch Linux. Secure Shell fournit une couche de sécurité supplémentaire et protège le trafic échangé contre l'exploration de données et d'autres intrus. La configuration d'un serveur SSH est simple et constitue une meilleure alternative à l'authentification par mot de passe, qui est souvent sujette au brute-forcing et à de nombreuses autres attaques.

Phenquestions

Phenquestions