TOR (Les routeurs à l'oignon)

Tor (The Onion Routers) est un réseau distribué qui est utilisé pour l'anonymat et la confidentialité et est utilisé par des activistes, des hacktivistes, des hackers éthiques, des hackers Black Hat et d'autres personnes qui veulent cacher leurs activités en ligne. Il est conçu de manière à ce que l'adresse IP du client utilisant TOR soit cachée du serveur que le client visite et que les données et autres détails soient cachés du fournisseur d'accès Internet (FAI) du client. Le réseau TOR utilise des sauts pour crypter les données entre le client et le serveur, et c'est pourquoi il offre un meilleur anonymat qu'un VPN. Le réseau TOR et le navigateur TOR sont pré-installés et configurés dans Parrot OS.

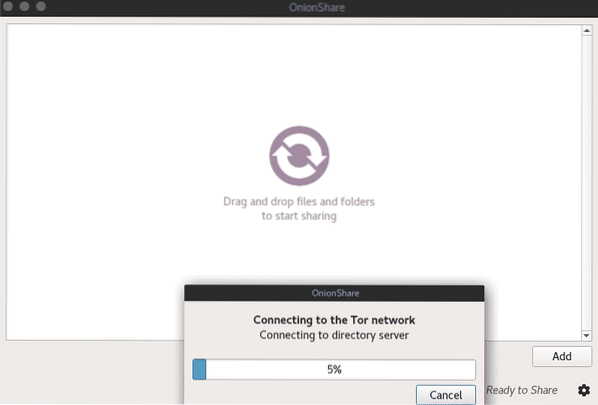

OignonPartager

Onion Share est un utilitaire open source qui est utilisé pour partager des fichiers de toute taille sur le réseau TOR de manière sécurisée et anonyme. Il est si sécurisé et si simple à utiliser, il suffit de faire glisser votre fichier et de le déposer sur OnionShare. Il générera ensuite une longue URL aléatoire qui peut être utilisée par le destinataire pour télécharger le fichier sur le réseau TOR à l'aide du navigateur TOR.

AnonSurf

Anonsurf est un utilitaire qui permet à l'ensemble de la communication du système d'exploitation de passer par TOR, I2P ou d'autres réseaux anonymes. Vous n'avez pas besoin de navigateur supplémentaire ou quoi que ce soit pour cela. Il ne sécurise pas seulement la communication de votre navigateur, mais il anonymise également votre communication P2P et de nombreux autres protocoles de communication. Vous pouvez démarrer ou redémarrer un service anonsurf depuis le menu Parrot Sec, pour les options CLI

$ anonsurf start|stop|restart|change|statusstart - Démarrer le tunnel TOR à l'échelle du système

stop - Arrêtez anonsurf et revenez à clearnet

redémarrer - Combine les options "stop" et "start"

changeid - Redémarrez TOR pour changer d'identité

changemac - Changer l'adresse mac

status - Vérifiez si AnonSurf fonctionne correctement

myip - Vérifiez votre ip et vérifiez votre connexion tor

mymac - Vérifiez votre mac et vérifiez votre changement d'adresse mac

changemac - Changez votre ADRESSE MAC (-r pour restaurer)

Danse comme si personne ne regardait. Chiffrez comme tout le monde.

I2P

I2P est un autre réseau d'anonymisation comme TOR mais il fonctionne d'une manière un peu différente. Il offre un bon anonymat et une bonne confidentialité sur Internet et il peut également être utilisé pour accéder aux services darknet.

Commandes :console Lancer dans la console actuelle.

start Démarrer en arrière-plan en tant que processus démon.

stop Arrêter si vous l'exécutez en tant que démon ou dans une autre console.

gracieux Arrêtez gracieusement, cela peut prendre jusqu'à 11 minutes.

redémarrer Arrêter si en cours d'exécution, puis démarrer.

condrestart Redémarrer uniquement si déjà en cours d'exécution.

status Demander l'état actuel.

install Installer pour démarrer automatiquement au démarrage du système.

supprimer Désinstaller.

dump Demander un vidage de thread Java en cas d'exécution.

Portefeuille Bitcoin Electrum

Electrum Bitcoin Wallet est un portefeuille pour conserver et transférer votre devise Bitcoin en toute sécurité. Il peut signer des transactions hors ligne, puis ces transactions peuvent être diffusées en ligne à partir d'un autre ordinateur. Il a distribué des serveurs pour garder vos transactions anonymes.

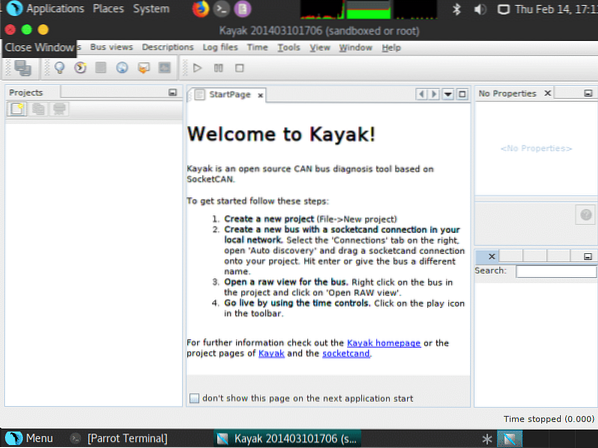

Kayak - L'outil de piratage de voiture

Parrot Security OS a un menu entier consacré aux outils de pentest automobile, le kayak est l'un de ces outils incroyables. C'est un outil GUI basé sur Java pour analyser le trafic CAN. Il possède des fonctionnalités modernes intéressantes, telles que le suivi GPS, les capacités d'enregistrement et de lecture.

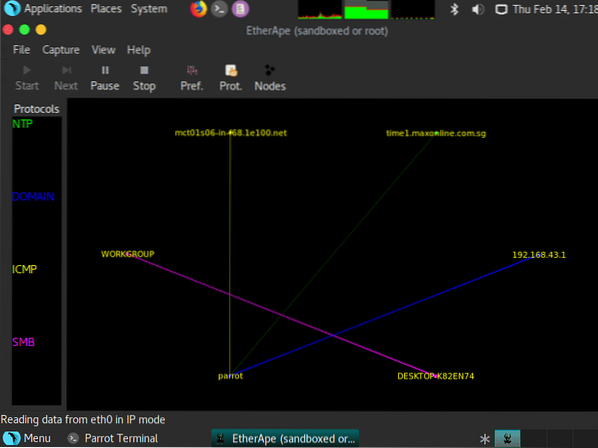

EtherApe

EtherApe est un renifleur de réseau open source basé sur l'interface graphique GTK et un analyseur de réseau. Il affiche la couche IP, la couche de liaison et la couche de protocole et utilise différentes couleurs pour différencier les protocoles.

GPA - Assistant de confidentialité GNU

GPA est un logiciel de cryptage d'interface graphique qui utilise OpenPGP, un protocole de cryptographie à clé publique pour crypter et décrypter des fichiers, des documents et des e-mails. Il est également utilisé pour générer des paires de clés, les stocker et exporter les clés publiques.

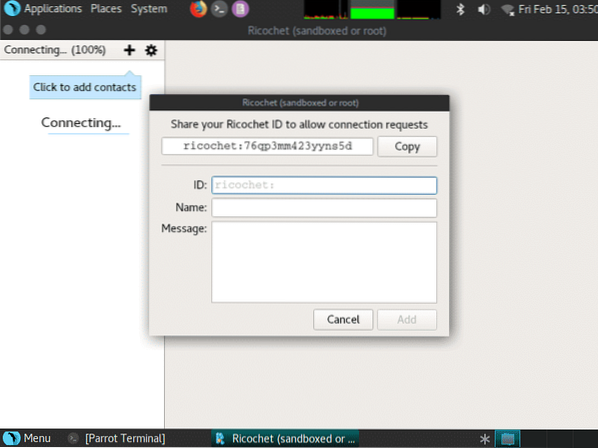

Ricochet

Ricochet est un chat anonyme et sécurisé alimenté par TOR Network. Au lieu de noms d'utilisateur, il vous fournit une longue chaîne aléatoire qui ressemble à quelque chose comme ricochet:qs7ch34jsj24ogdf quelle est l'adresse de l'utilisateur. Les messages envoyés à l'aide de Ricochet sont cryptés de bout en bout et entièrement anonymes.

Nmap

Nmap (Network Mapper) est l'outil le plus flexible et le plus complet utilisé pour l'analyse des ports et l'audit de sécurité réseau. Il est disponible dans Parrot Security OS avec ligne de commande et interface graphique qui s'appelle Zenmap. Exemple d'utilisation,

$ nmap --help$ nmap hackme.organisation

Démarrage de Nmap 7.70 ( https://nmap.org ) au 15-02-2019 09:32 EST

Rapport d'analyse Nmap pour hackme.organisation (217.78.1.155)

L'hôte est actif (0.latence 34s).

enregistrement rDNS pour 217.78.1.155 : cpanel55.fastsecurehost.com

Non affiché : 963 ports filtrés

SERVICE DE L'ÉTAT DU PORT

21/tcp ouvert ftp

22/tcp fermé ssh

25/tcp ouvert smtp

53/tcp domaine ouvert

80/tcp ouvert http

110/tcp ouvert pop3

143/tcp ouvrir l'imap

… couper…

Nikto

Nikto est un scanner puissant, gratuit et Open Source qui est utilisé pour identifier les failles de sécurité courantes dans les serveurs Web. Il analyse la version du serveur Web pour rechercher les problèmes liés à la version. Il analyse également les configurations du serveur Web telles que les méthodes autorisées par HTTP, les répertoires et les fichiers par défaut. Les exemples d'utilisation sont

$ nikto -h www.serveur vulnérable.com # Pour numériser$ nikto -H # Pour le menu d'aide

SQLMap

SQLMap est un outil de test d'intrusion puissant mais gratuit qui est utilisé pour analyser les vulnérabilités liées aux bases de données. Il peut détecter et exploiter automatiquement les vulnérabilités des bases de données, il peut également extraire ou manipuler les données de différents types de bases de données. Il automatise l'ensemble du processus de test de base de données et peut collecter des informations sur les utilisateurs, des mots de passe et d'autres détails à partir des bases de données uniquement.

$ sqlmap -u http://canyouhack.us/ --dbs # Exemple d'utilisation$ sqlmap --help

Options :

-h, --help Afficher le message d'aide de base et quitter

-hh Afficher le message d'aide avancé et quitter

--version Afficher le numéro de version du programme et quitter

-v VERBOSE Niveau de verbosité : 0-6 (par défaut 1)

Cible:

Au moins une de ces options doit être fournie pour définir le

cible(s)

-g GOOGLEDORK Traiter les résultats Google Dork en tant qu'URL cibles

… couper…

Croquer

Crunch est un créateur de dictionnaire pour les attaques par mot de passe. Il peut générer des listes de mots selon vos spécifications et il générera un dictionnaire avec toutes les permutations et combinaisons de lettres, chiffres et caractères spéciaux.

$crunch --help | aide en t.htmlcroquer version 3.6

Crunch peut créer une liste de mots basée sur des critères que vous spécifiez. La sortie de crunch peut être envoyée à l'écran, au fichier ou à un autre programme.

Utilisation : croqueroù min et max sont des nombres

… couper…

CUPP

Custom User Password Profiler (CUPP) est un générateur de dictionnaire avancé pour le profilage de mot de passe personnalisé. C'est mieux que crunch à bien des égards, car il demandera des données utilisateur telles que le nom d'utilisateur, les anniversaires, les noms d'animaux et il générera automatiquement une liste de mots basée sur ces spécifications, vous n'aurez donc pas à vous souvenir de longues syntaxes.

$ tasse -h[ Options ]

-h Tu le regardes bébé! 🙂

Pour plus d'aide, jetez un œil à docs/README

Le fichier de configuration global est cupp.cfg

-i Questions interactives pour le profilage du mot de passe utilisateur

-w Utilisez cette option pour améliorer le dictionnaire existant,

ou JMJ.pl sortie pour faire de la pwnsauce

-l Télécharger d'énormes listes de mots à partir du référentiel

-a Analyser les noms d'utilisateur et les mots de passe par défaut directement depuis Alecto DB.

Le projet Alecto utilise des bases de données purifiées de Phenoelit et CIRT

qui a été fusionné et amélioré.

-v Version du programme

Cadre Metasploit

Metasploit est un célèbre framework de test d'intrusion et d'exploitation qui est utilisé pour tester les vulnérabilités de sécurité. Il est construit en langage Ruby et prend en charge la base de données Postgresql pour la gestion des données. C'est a msfvenom qui est utilisé pour exploiter la génération de code et les encodeurs pour échapper à la charge utile des solutions antivirus. Pour essayer Metasploit, tapez

$ sudo msfconsoleBleachbit

Bleachbit est un nettoyeur d'espace disque gratuit qui est utilisé pour supprimer les fichiers journaux inutiles, l'historique Internet, les cookies et les fichiers temporaires. Il possède des fonctionnalités avancées telles que le déchiquetage de fichiers pour empêcher la criminalistique et d'autres techniques de récupération de données. C'est un outil tout-en-un complet pour supprimer définitivement vos fichiers indésirables sans aucune chance de criminalistique ou de récupération.

Macchangeur

Macchanger est un outil génial utilisé pour changer l'adresse MAC de l'interface. Il est principalement utilisé pour échapper au filtrage MAC sur les routeurs et également pour rester anonyme. L'adresse MAC de votre appareil est son identité, elle peut être utilisée pour vous localiser ou pour vous détecter sur internet, il vaut donc mieux la changer. Pour changer votre adresse MAC, tapez

$ sudo ifconfig wlan0 down # wlan0 -> votre interface$ sudo macchanger -r wlan0

$ sudo ifconfig wlan0 up

Aircrack-ng

Aircrack-ng est une suite d'outils utilisés pour l'audit de sécurité sans fil ou disons le craquage WiFi. Il peut être utilisé pour analyser, tester, cracker et attaquer les protocoles de sécurité sans fil tels que WEP, WPA, WPA2. Aircrack-ng est un outil basé sur la ligne de commande et possède également des interfaces GUI tierces. Aircrack-ng dispose de nombreux outils utilisés à différentes fins pour attaquer le réseau sans fil. Il peut être utilisé pour récupérer les mots de passe oubliés.

OPENVAS

OpenVAS est un scanner de vulnérabilité gratuit et il s'agit d'une version fourchue du dernier code Nessus gratuit sur github après sa fermeture en 2005. Pour ses plugins, il utilise toujours le même langage NASL de Nessus. C'est un scanner de vulnérabilité réseau gratuit, Open Source et puissant.

Si vous utilisez OpenVAS pour la première fois, vous devez le configurer automatiquement à l'aide de la commande suivante. Il va configurer le service openvas et générer un utilisateur et son mot de passe.

$ sudo openvas-setupNetchat

Netcat est un écrivain de port TCP et UDP brut et il peut également être utilisé comme scanner de port. C'est un outil incroyable qui peut être utilisé pour interagir avec n'importe quel protocole comme HTTP, SMTP, FTP, POP3 sans utiliser un logiciel de niveau application. Il peut se connecter aux ports TCP et UDP et permet également la liaison d'une application.

Pour rechercher un port ouvert, écrivez

[email protégé]:~$ nc -z -v hackme.organisation 80… couper…

hack moi.org [217.78.1.155] 80 (http) ouvert

Pour rechercher une plage de ports, tapez

[email protégé] :~$ nc -z -nv 127.0.0.1 20-80(INCONNU) [127.0.0.1] 80 (http) ouvert

(INCONNU) [127.0.0.1] 22 (ssh) ouvert

CONCLUSION

Avec tous ces excellents outils, je suis sûr que vous apprécierez Parrot Security OS.

Phenquestions

Phenquestions