Autopsie

Je considère Autopsy, qui vient par défaut sur CAINE et Kali Linux, le premier outil à s'initier à la médecine légale en raison de son interface graphique et intuitive pour gérer les outils informatiques de médecine légale. Autopsy optimise le processus en utilisant plusieurs cœurs de processeur tout en s'exécutant en arrière-plan et peut vous dire à l'avance si le processus conduira à un résultat positif. Autopsy peut également être utilisé comme interface graphique pour différents outils de ligne de commande, prend en charge les extensions pour l'intégration avec des outils tiers tels que PhotoRec déjà présents sur LinuxHint pour améliorer et ajouter des fonctions.

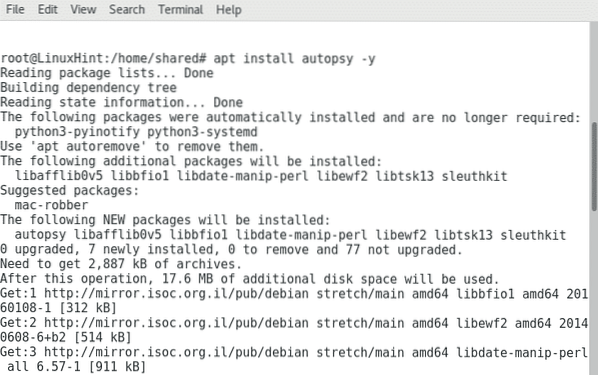

Comme dit, il vient par défaut sur Kali, les utilisateurs Debian et Ubuntu peuvent obtenir Autopsy en exécutant :

apt installer autopsie -y

Site officiel : https://www.kit de détective.org/autopsie/

CAINE (Environnement d'enquête assisté par ordinateur)

CAINE est une distribution basée sur Ubuntu Linux spécialement conçue pour la criminalistique informatique, elle est livrée avec Autopsy par défaut créant un environnement très convivial pour l'utilisateur. CAINE est un excellent assistant, en tant que système d'exploitation, car il applique par défaut des pratiques médico-légales courantes telles que la protection des périphériques de stockage contre la corruption ou l'écrasement pendant le processus médico-légal.

CAINE est une distribution Linux à jour fortement recommandée pour commencer avec la criminalistique informatique.

Site officiel : https://www.caine-live.rapporter/

P0f

P0f est un analyseur pour l'interaction entre différents appareils via la mise en réseau. P0f est capable d'identifier le système d'exploitation et les logiciels utilisés par différents appareils connectés en mode passif, plutôt que d'envoyer des paquets pour analyser la réponse. P0f ne capture que les paquets pour une analyse ultérieure, c'est pourquoi il peut conduire à de meilleurs résultats que Nmap lors de la prise d'empreintes digitales. Les utilisations pratiques de P0f peuvent inclure la détection d'un attaquant lors d'une session de test en cours, la surveillance du réseau et des informations supplémentaires sur les connexions pour mettre en place des mesures de sécurité appropriées. P0f n'a pas été mis à jour depuis longtemps et est revenu en tant que P03 avec la prise en charge des systèmes d'exploitation et des logiciels modernes. Dans un prochain article, nous traquerons les attaquants à l'aide de différents outils dont P0f.

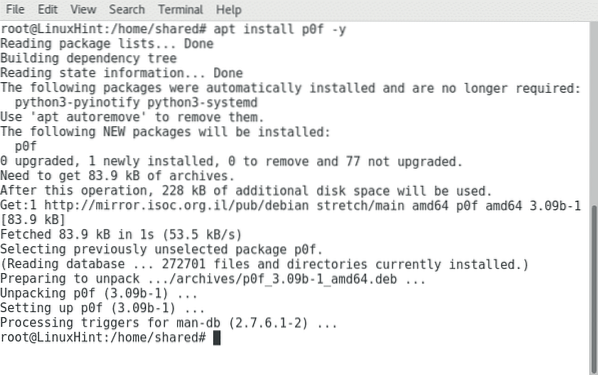

Les utilisateurs de Debian et d'Ubuntu peuvent installer P0f en exécutant :

apt installer p0f -y

Site officiel : http://lcamtuf.coredump.cx/p0f3/

Dumpzilla

Au cours d'une enquête criminelle, l'analyse de l'activité de navigation fait partie des premières étapes du protocole. Comme dit ci-dessus, Autopsy nous permet d'activer des extensions pour rechercher l'activité de navigation de l'utilisateur. Dumpzilla est un outil spécifiquement dédié à la récupération des données de navigation des navigateurs Mozilla Firefox ou dérivés comme Iceweasel ou Seamonkey. Dumpzilla peut nous fournir de nombreuses informations précieuses telles que les noms d'utilisateur, les mots de passe, l'historique de navigation et toute information stockée dans les cookies ou les préférences de l'utilisateur. Malgré le fait qu'il soit très spécifique d'exécuter Dumpzilla contre une cible avec Firefox est recommandé, malgré le fait qu'il n'a pas été mis à jour au cours des deux dernières années.

Dumpzilla n'est pas inclus dans les référentiels par défaut, vous pouvez l'obtenir à partir de : https://github.com/Busindre/dumpzilla

Site officiel : https://www.dumpzilla.organisation

Volatilité

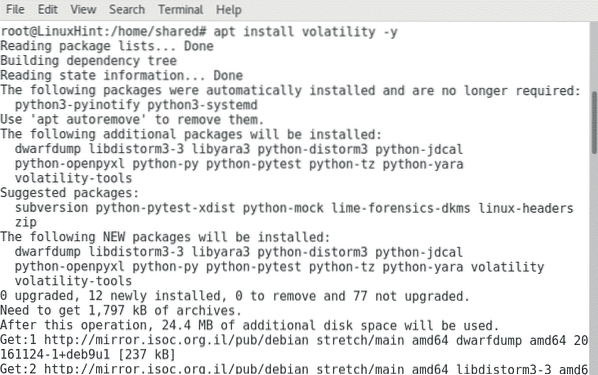

La volatilité nous permet d'étudier la RAM en direct d'un appareil, ce qui signifie des informations qui n'ont pas été stockées sur le disque dur, mais ont laissé des artefacts ou des traces sur la RAM en direct. Cet outil, qui vient par défaut à la fois sur CAINE et Kali Linux, peut nous conduire à des informations utiles après un incident sur un appareil, comme quels processus étaient en cours d'exécution ou en cours d'exécution lors d'un événement. Pour installer la volatilité sur Debian, vous pouvez exécuter

apt install volatilité -y

Site officiel : https://www.fondation de la volatilité.org/

Chkrootkit

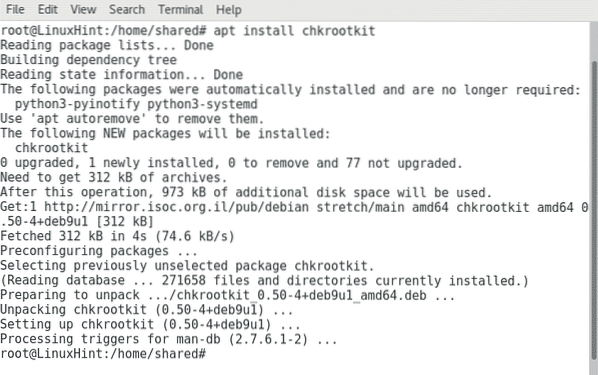

Un RootKit est un logiciel malveillant installé localement ou à distance sur un appareil pour accorder un accès illégitime à un attaquant, nous pouvons faire une comparaison grotesque entre les rootKits et les serveurs de chevaux de Troie malgré de petites différences (les RootKit incluent des fonctions supplémentaires). Les RootKits peuvent modifier les fichiers système et supprimer les traces d'intrusions illégitimes. C'est ici que ChkRooKit vient analyser les binaires pour les modifications, les journaux et autres traces qui pourraient être supprimées par un intrus. Sur Debian, vous pouvez obtenir chkrootkit en exécutant :

apt installer chkrootkit -y

Site officiel : http://www.chkrootkit.org/

J'espère que vous avez trouvé cet article utile pour réaliser que la criminalistique informatique n'est pas réservée aux gourous de l'informatique, tout le monde peut facilement effectuer une criminalistique informatique avec les outils mentionnés ci-dessus. Continuez à suivre LinuxHint pour plus de conseils et de mises à jour sur Linux.

Phenquestions

Phenquestions