Analyse TCP

TCP est un protocole avec état car il maintient l'état des connexions. La connexion TCP implique une négociation à trois voies du socket serveur et du socket côté client. Pendant qu'un serveur-socket écoute, le client envoie un SYN, puis le serveur répond avec SYN-ACK. Le client envoie ensuite un ACK pour terminer la poignée de main pour la connexion

Pour rechercher un port ouvert TCP, un scanner envoie un paquet SYN au serveur. Si SYN-ACK est renvoyé, alors le port est ouvert. Et si le serveur ne termine pas la poignée de main et répond avec un RST, le port est fermé.

Numérisation UDP

UDP, en revanche, est un protocole sans état et ne maintient pas l'état de la connexion. Cela n'implique pas non plus de poignée de main à trois.

Pour rechercher un port UDP, un scanner UDP envoie un paquet UDP au port. Si ce port est fermé, un paquet ICMP est généré et renvoyé à l'origine. Si cela ne se produit pas, cela signifie que le port est ouvert.

L'analyse des ports UDP est souvent peu fiable car les paquets ICMP sont rejetés par les pare-feu, générant des faux positifs pour les analyseurs de ports.

Scanners de ports

Maintenant que nous avons examiné le fonctionnement de l'analyse des ports, nous pouvons passer à différents analyseurs de ports et à leurs fonctionnalités.

Nmap

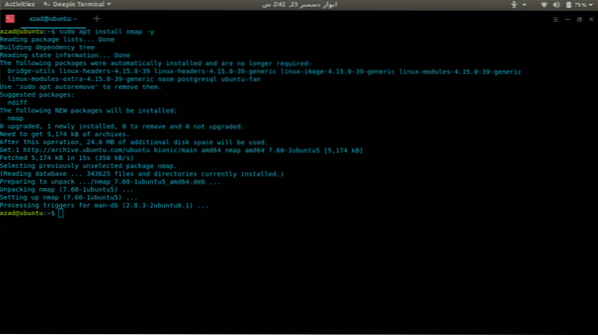

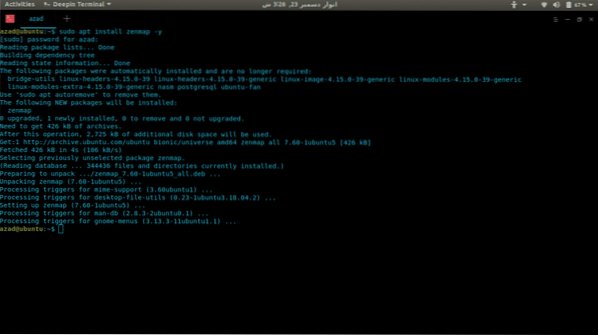

Nmap est le scanner de ports le plus polyvalent et le plus complet disponible à ce jour. Il peut tout faire, de l'analyse des ports aux empreintes digitales. Systèmes d'exploitation et analyse des vulnérabilités. Nmap a à la fois des interfaces CLI et GUI, l'interface graphique s'appelle Zenmap. Il a beaucoup d'options différentes pour faire des analyses rapides et efficaces. Voici comment installer Nmap sous Linux.

sudo apt-get mise à joursudo apt-get upgrade -y

sudo apt-get install nmap -y

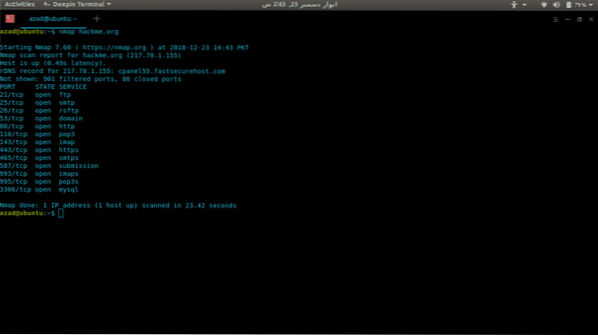

Nous allons maintenant utiliser Nmap pour analyser un serveur (hackme.org) pour les ports ouverts et pour lister les services disponibles sur ces ports, c'est vraiment facile. Tapez simplement nmap et l'adresse du serveur.

nmap hackme.organisation

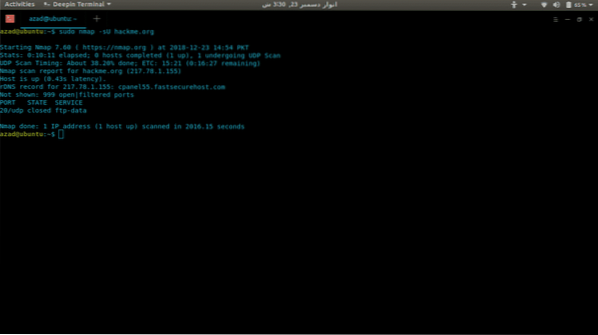

Pour rechercher les ports UDP, incluez l'option -sU avec sudo car elle nécessite des privilèges root.

sudo nmap -sU hackme.organisation

Il y a beaucoup d'autres options disponibles dans Nmap telles que :

-p- : Rechercher tous les 65535 ports-sT : analyse de connexion TCP

-O : Recherche le système d'exploitation en cours d'exécution

-v : Analyse détaillée

-A : Scan agressif, scanne pour tout

-T[1-5] : Pour définir la vitesse de numérisation

-Pn : Au cas où le serveur bloque le ping

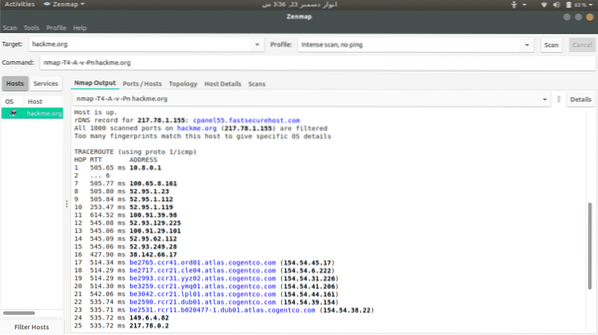

Zenmap

Zenmap est une interface graphique de Nmap pour click-kiddies afin que vous n'ayez pas à vous souvenir de ses commandes. Pour l'installer, tapez

sudo apt-get install -y zenmap

Pour analyser un serveur, tapez simplement son adresse et sélectionnez parmi les options d'analyse disponibles.

Netchat

Netcat est un écrivain de port TCP et UDP brut qui peut également être utilisé comme scanner de port. Il utilise l'analyse de connexion, c'est pourquoi il n'est pas aussi rapide que Network Mapper. Pour l'installer, tapez

[email protected]:~$ sudo apt install netcat-traditional -yPour rechercher un port ouvert, écrivez

[email protégé]:~$ nc -z -v hackme.organisation 80… couper…

hack moi.org [217.78.1.155] 80 (http) ouvert

Pour rechercher une plage de ports, tapez

[email protégé] :~$ nc -z -nv 127.0.0.1 20-80(INCONNU) [127.0.0.1] 80 (http) ouvert

(INCONNU) [127.0.0.1] 22 (ssh) ouvert

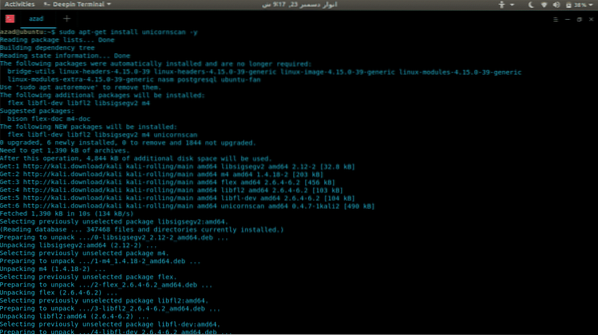

Licornescan

Unicornscan est un scanner de ports complet et rapide, conçu pour les chercheurs en vulnérabilité. Contrairement à Network Mapper, il utilise sa propre pile TCP/IP distribuée sur le terrain utilisateur. Il a beaucoup de fonctionnalités que Nmap n'a pas, certaines d'entre elles sont données,

- Analyse TCP sans état asynchrone avec toutes les variantes des indicateurs TCP.

- Capture de bannière TCP sans état asynchrone

- Analyse UDP spécifique au protocole asynchrone (envoi d'une signature suffisante pour susciter une réponse).

- Identification à distance active et passive du système d'exploitation, de l'application et des composants en analysant les réponses.

- Journalisation et filtrage des fichiers PCAP

- Sortie de la base de données relationnelle

- Prise en charge de modules personnalisés

- Vues d'ensemble de données personnalisées

Pour installer Unicornscan, tapez

[email protected]:~$ sudo apt-get install unicornscan -y

Pour lancer une analyse, écrivez

[email protected]:~$ sudo us 127.0.0.1TCP ouvert ftp[ 21] à partir de 127.0.0.1 tl 128

TCP ouvert smtp [ 25] à partir de 127.0.0.1 tl 128

TCP ouvert http[ 80] à partir de 127.0.0.1 tl 128

… couper…

Conclusion

Les scanners de ports sont utiles que vous soyez un DevOp, un Gamer ou un Hacker. Il n'y a pas vraiment de comparaison entre ces scanners, aucun d'eux n'est parfait, chacun d'eux a ses avantages et ses inconvénients. Cela dépend entièrement de vos besoins et de la façon dont vous les utilisez.

Phenquestions

Phenquestions