Dans ce didacticiel, les modes d'alerte de Snort seront expliqués pour indiquer à Snort de signaler les incidents de 5 manières différentes (en ignorant le mode « pas d'alerte »), rapide, complet, console, cmg et unsock.

Si vous n'avez pas lu les articles mentionnés ci-dessus et que vous n'avez pas d'expérience avec snort, veuillez commencer avec le didacticiel sur l'installation et l'utilisation de Snort et continuez avec l'article sur les règles avant de continuer cette conférence. Ce tutoriel suppose que Snort est déjà en cours d'exécution.

Pour être état, Snort dispose de 6 modes d'alerte :

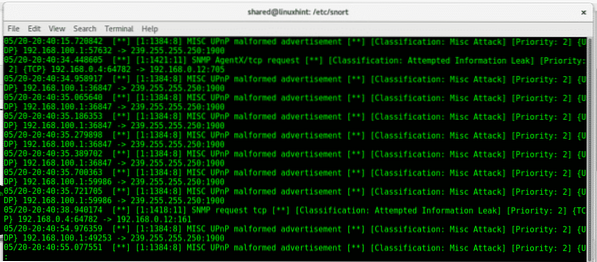

Vite: dans ce mode, Snort rapportera l'horodatage, le message d'alerte, l'adresse IP source et le port et l'adresse IP et le port de destination. (-Un jeûne)

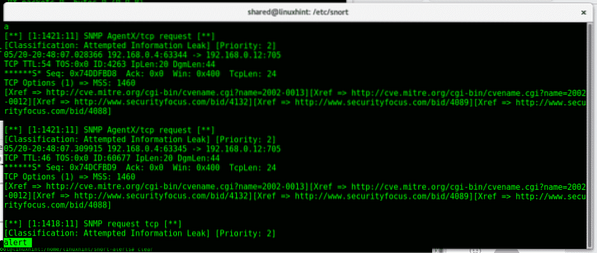

Plein: en plus de l'alerte de mode rapide, le mode complet comprend : TTL, longueur de paquet IP et d'en-tête IP, service, type ICMP et numéro de séquence. (-Plein)

Console: imprime des alertes rapides dans la console. (-Une console)

cmg : Ce format a été développé par Snort à des fins de test, il imprime une alerte complète sur la console sans enregistrer les rapports sur les journaux. (-Un cm)

Déchausser : exporter le rapport vers d'autres programmes via Unix Socket. (-Une chaussette)

Rien: Snort ne générera pas d'alertes. (-Un aucun)

Tous les modes d'alerte sont précédés d'un -UNE qui est le paramètre des alertes. Les alertes sont enregistrées dans le journal /var/log/snort/alert. Les règles par défaut de Snort sont capables de détecter une activité irrégulière telle que l'analyse des ports. Testons chaque mode d'alerte :

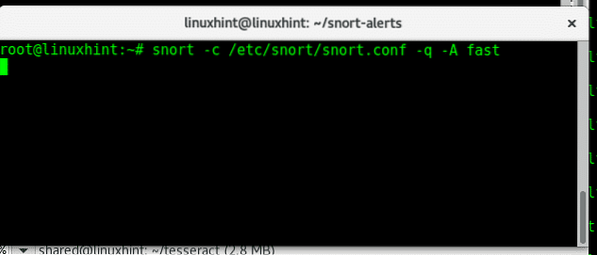

Test d'alerte rapide :

snort -c /etc/snort/snort.conf -q -A rapide

Où:

renifler= appelle le programme

-c= chemin vers le fichier de configuration, dans ce cas celui par défaut (/etc/snort/snort.conf)

-q= empêche snort d'afficher les informations initiales

-UNE= définit le mode d'alerte, dans ce cas rapide.

Alors que depuis un autre ordinateur, j'ai lancé une analyse nmap contre les 1000 premiers ports, les alertes ont commencé à être enregistrées /var/log/snort/alert.

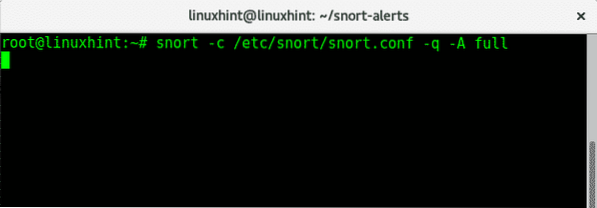

Test d'alerte complet:

snort -c /etc/snort/snort.conf -q -A complet

Où:

renifler= appelle le programme

-c= chemin vers le fichier de configuration, dans ce cas celui par défaut (/etc/snort/snort.conf)

-q= empêche snort d'afficher les informations initiales

-UNE= définit le mode d'alerte, dans ce cas plein.

Comme vous le voyez, le rapport donne des informations supplémentaires au rapide.

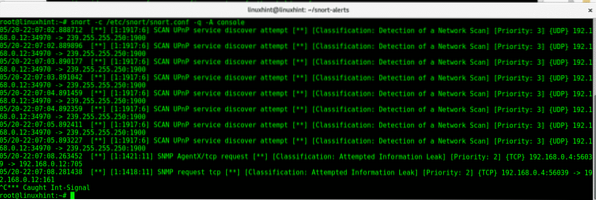

Test d'alerte de la console :

Avec le test d'alerte de la console, nous obtiendrons des alertes imprimées dans la console, pour cette exécution

snort -c /etc/snort/snort.conf -q -Une console

Où:

renifler= appelle le programme

-c= chemin du fichier de configuration, dans ce cas celui par défaut (/etc/snort/snort.conf)

-q= empêche snort d'afficher les informations initiales

-UNE= définit le mode d'alerte, dans ce cas console.

Comme vous le voyez, les informations imprimées sont plus proches d'une alerte rapide que d'une alerte complète.

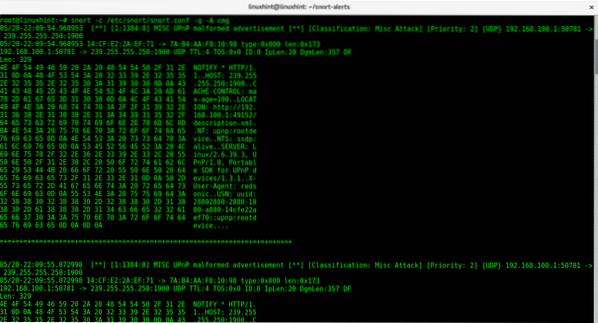

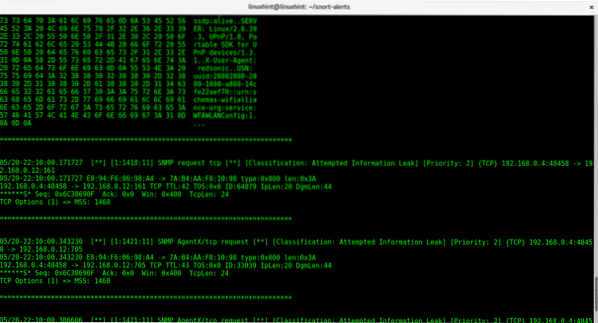

Test d'alerte cmg:

Maintenant, obtenons un rapport dans la console avec les informations d'un rapport complet et plus encore. Ce mode a été développé à des fins de test et n'enregistre pas les résultats.

snort -c /etc/snort/snort.conf -q -A cmg

Où:

renifler= appelle le programme

-c= chemin vers le fichier de configuration, dans ce cas celui par défaut (/etc/snort/snort.conf)

-q= empêche snort d'afficher les informations initiales

-UNE= définit le mode d'alerte, dans ce cas cmg.

Pour que l'alerte de déverrouillage fonctionne, vous devez l'intégrer à un programme ou à un plug-in tiers.

Le mode d'alerte par défaut de Snort est le mode complet, si vous n'avez pas besoin des informations supplémentaires d'un rapide, alors un mode rapide augmenterait les performances.

J'espère que ce tutoriel a aidé à comprendre les modes d'alerte de Snort.

Phenquestions

Phenquestions