Il existe de nombreux scanners de vulnérabilité Open source et propriétaires sur le marché, mais nous discuterons de certains scanners de vulnérabilité populaires et performants disponibles.

Nessus

Nessus est le scanner de vulnérabilité multiplateforme le plus célèbre et le plus efficace. Il possède une interface utilisateur graphique et est compatible avec presque tous les systèmes d'exploitation, y compris les systèmes d'exploitation Windows, MAC et Unix. C'était au départ un produit gratuit et open source, mais en 2005, il a été fermé et retiré des projets open source. Maintenant, sa version professionnelle coûte environ 2 190 $ par an selon leur site Web, ce qui reste beaucoup moins cher que les produits de ses concurrents. Une version gratuite limitée « Nessus Home » est également disponible, mais cette version n'a pas toutes ses fonctionnalités et ne peut être utilisée que pour les réseaux domestiques.

Il bénéficie d'un soutien commercial et communautaire continu et est mis à jour régulièrement. Il peut analyser automatiquement les serveurs distants/locaux et l'application Web à la recherche de vulnérabilités. Il a son propre langage de script qui peut être utilisé pour écrire des plugins et des extensions. Son logiciel gratuit peut être téléchargé à partir de https://www.défendable.com/téléchargements/nessus

On va essayer nessus sur Ubuntu, pour ça on va télécharger .paquet deb du site Web. Après cela, tapez ceci dans votre terminal

[email protégé] : ~$ cd Téléchargements/ubuntu@ubuntu:~/Téléchargements$ sudo dpkg -i Nessus-8.1.2-debian6_amd64.deb

Tapez ensuite

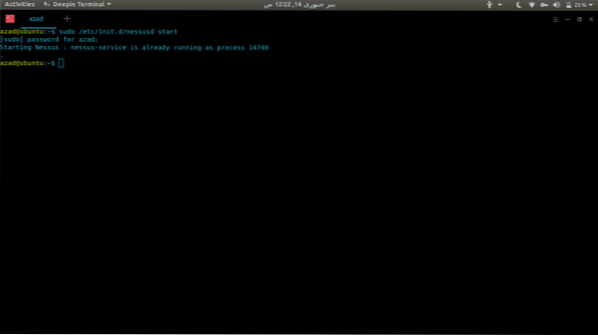

[email protégé] :~$ sudo /etc/init.d/nessusd début

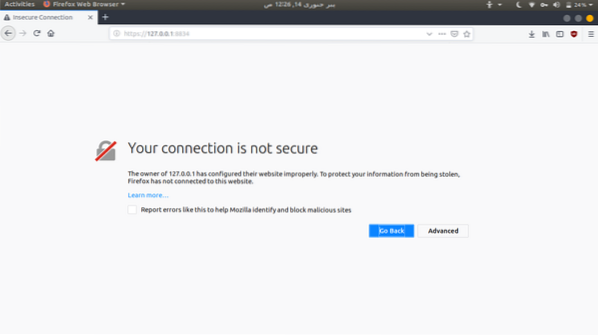

Cela démarrera un service nessus sur le port 8834. Allez maintenant sur https://127.0.0.1:8834/ pour accéder à l'interface utilisateur Web de Nessus.

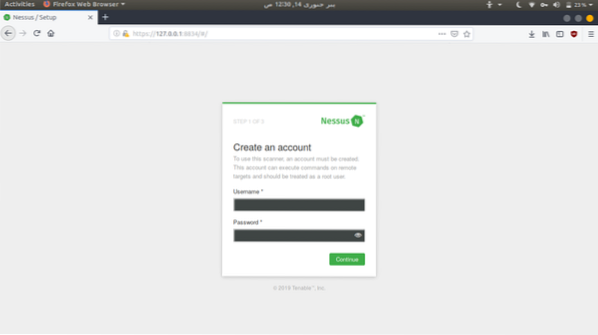

Cela vous avertira d'une connexion non sécurisée, mais cliquez sur "Avancé" et confirmez l'exception de sécurité. Créez maintenant un utilisateur et inscrivez-vous à Nessus pour générer une clé pour utiliser son essai.

Nmap

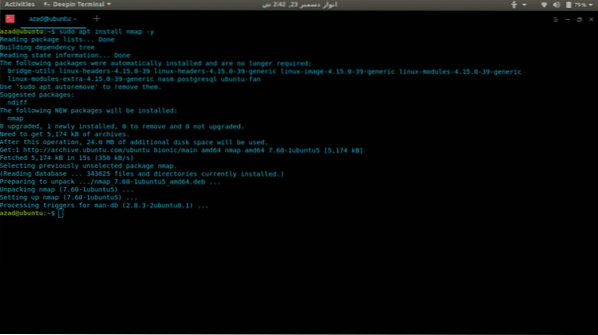

Nmap est l'outil open source le plus flexible et le plus complet utilisé pour la découverte du réseau et l'analyse de sécurité. Il peut tout faire, de l'analyse des ports aux empreintes digitales. Systèmes d'exploitation et analyse des vulnérabilités. Nmap a à la fois des interfaces CLI et GUI, l'interface utilisateur graphique s'appelle Zenmap. Il possède son propre moteur de script et est livré avec des .scripts nse utilisés pour l'analyse des vulnérabilités. Il a beaucoup d'options différentes pour faire des analyses rapides et efficaces. Voici comment installer Nmap sous Linux.

[email protected] :~$ sudo apt-get update[email protected]:~$ sudo apt-get upgrade -y

[email protected]:~$ sudo apt-get install nmap -y

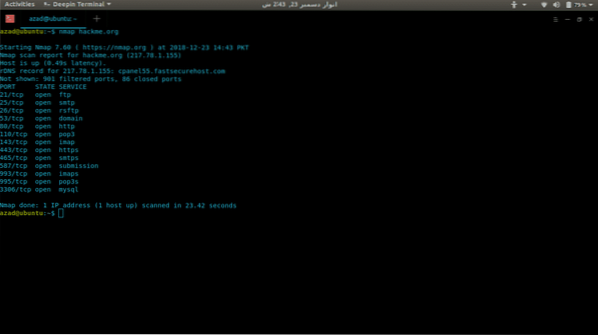

Nous allons maintenant utiliser Nmap pour analyser un serveur (hackme.org) pour les ports ouverts et pour lister les services disponibles sur ces ports, c'est vraiment facile. Tapez simplement nmap et l'adresse du serveur.

$ nmap hackme.organisation

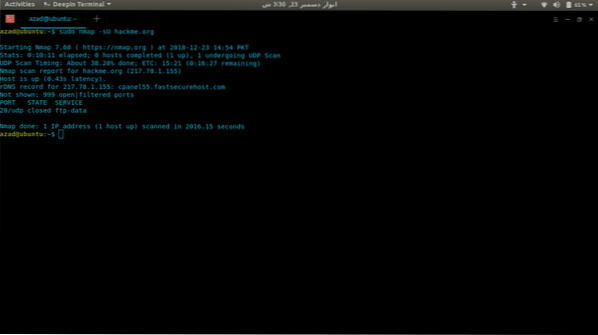

Pour rechercher les ports UDP, incluez l'option -sU avec sudo car elle nécessite des privilèges root.

$ sudo nmap -sU hackme.organisation

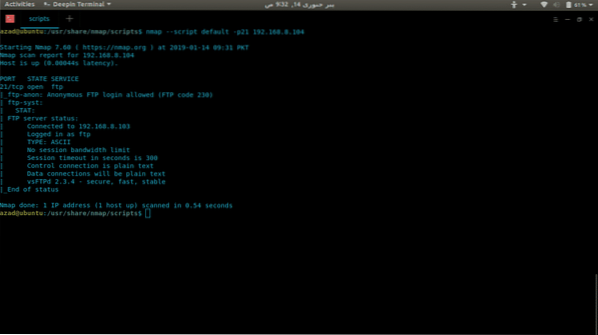

Nmap a son propre moteur de script "nse" dans lequel vous pouvez écrire vos propres scripts d'analyse de vulnérabilité. Nmap est pré-installé avec de nombreux scripts d'analyse des vulnérabilités qui peuvent être utilisés à l'aide de la commande "-script".

Il y a beaucoup d'autres options disponibles dans Nmap telles que :

-p- : Rechercher tous les 65535 ports

-sT : analyse de connexion TCP

-O : Recherche le système d'exploitation en cours d'exécution

-v : scan verbeux

-A : Scan agressif, scanne pour tout

-T[1-5] : Pour définir la vitesse de numérisation

-Pn : Au cas où le serveur bloque le ping

-sc : Scan en utilisant tous les scripts par défaut

Nikto

Nikto est un scanner simple, gratuit et Open Source capable d'analyser plus de 6400 menaces et fichiers potentiels. Il analyse également la version du serveur Web pour rechercher les problèmes liés à la version. Il analyse les configurations du serveur Web telles que les méthodes autorisées par HTTP, les répertoires et les fichiers par défaut. Il prend également en charge les plugins, les proxys, différents formats de sortie et plusieurs options de numérisation.

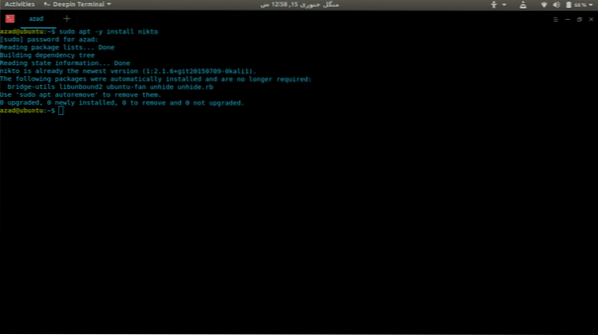

Pour installer Nikto dans Debian Linux, tapez

[email protected]:~$ sudo apt-get update && sudo apt-get upgrade[email protected]:~$ sudo apt -y install nikto

Exemple d'utilisation :

[email protégé] :~$ nikto -h http://canyouhack.nousOPENVAS

OpenVAS est une version fourchue du dernier Nessus gratuit sur github après sa fermeture en 2005. Pour ses plugins, il utilise toujours le même langage NASL de Nessus. C'est un scanner de vulnérabilité réseau gratuit, Open Source et puissant.

Pour installer OpenVAS dans Ubuntu ou n'importe quelle distribution Linux Debian, vous aurez besoin des référentiels Kali Linux, exécutez ceci dans votre terminal.

[email protected]:~$ sudo apt-key adv --keyserver pgp.mit.edu --recv-keys ED444FF07D8D0BF6[email protected]:~$ sudo echo '# Dépôts linux Kali \ndeb

http://http.kali.org/kali kali-rolling main contrib non-free' >>

/etc/apt/sources.liste

[email protected] :~$ sudo apt-get update

[REMARQUE] N'exécutez pas la mise à niveau apt avec les référentiels Kali

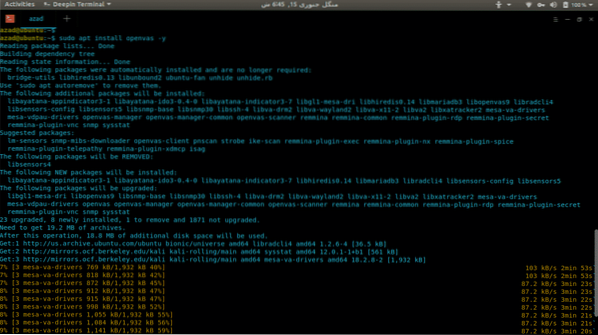

[email protected]:~$ sudo apt install openvas -y

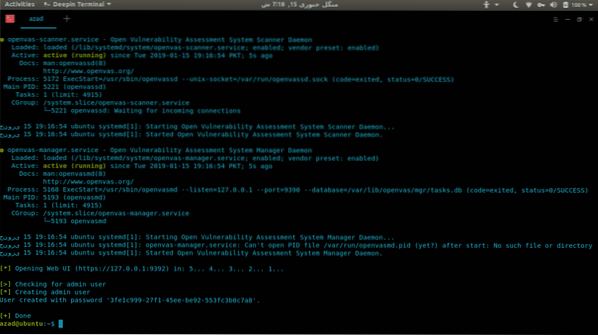

Maintenant, configurez-le automatiquement à l'aide de la commande suivante. Il va configurer le service openvas et générer un utilisateur et son mot de passe.

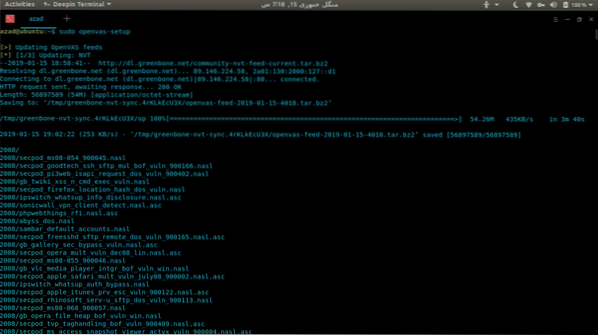

[email protégé] :~$ sudo openvas-setup

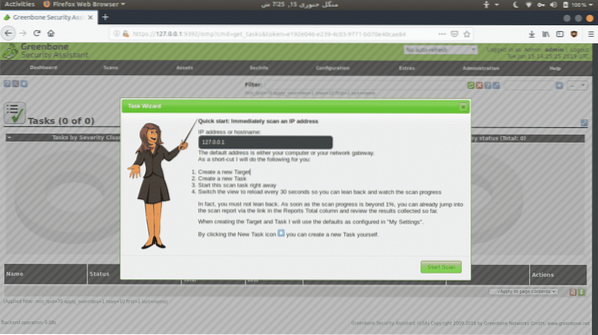

Accédez au lien de l'interface graphique Web et connectez-vous avec le nom d'utilisateur et le mot de passe. Pour exécuter une analyse sur votre réseau, accédez à Analyses > Tâches et cliquez sur le bouton Assistant.

Exposer

Nexpose est un incroyable scanner, analyseur et logiciel de gestion de vulnérabilités qui utilise la puissance de Metasploit Framework pour analyser et exploiter les vulnérabilités. Il propose un produit autonome qui peut être une machine virtuelle, un conteneur ou un logiciel. Il a une interface utilisateur graphique basée sur le Web. Il offre un package tout-en-un pour tous les besoins d'analyse, d'exploitation et d'atténuation des vulnérabilités.

Vous pouvez télécharger la version d'essai de Nexpose ici à https://www.rapide7.fr/produits/nexpose/

Conclusion

L'analyse des vulnérabilités est nécessaire pour les réseaux domestiques et d'entreprise pour faire face aux menaces de vulnérabilité. Il existe une large gamme de scanners disponibles sur le marché. Comment vous en choisissez un, cela dépend de votre utilisation. Si vous souhaitez analyser votre réseau domestique, OpenVAS est peut-être le meilleur, mais si vous souhaitez analyser et gérer un grand secteur d'entreprise, vous devriez rechercher des scanners de vulnérabilité commerciaux.

Phenquestions

Phenquestions