Alors que le protocole AH est un protocole d'authentification, le protocole ESP fournit également une authentification et un cryptage.

Association de sécurité :

L'association consiste en l'administration des clés et l'établissement d'une connexion sécurisée entre les appareils, c'est la première étape d'une connexion et est réalisée par le protocole IKE (Internet Key Exchange).

Authentification:

Dans ce cas, l'authentification ne fournit pas de cryptage car les informations ne sont pas chiffrées, la fonction du protocole AH et de son authentification est de confirmer que le paquet livré n'a pas été intercepté et modifié ou "cassé" lors du transfert. Le protocole AH permet de vérifier l'intégrité des données transférées et les adresses IP impliquées. L'utilisation d'IPSEC avec AH ne protégera pas nos informations d'une attaque Man In the Middle, mais elle nous le fera savoir en détectant les différences entre l'en-tête du paquet IP reçu et celui d'origine. Pour ce faire les protocoles AH identifient les paquets en ajoutant une couche avec une séquence de nombres.

AH, Authentication Header comme son nom l'indique vérifie également la couche d'en-tête IP, tandis que l'ESP n'inclut pas l'en-tête IP.

Noter: L'en-tête IP est une couche de paquets IP contenant des informations sur la connexion établie (ou sur le point de se connecter), telles que l'adresse source et de destination, entre autres.

Chiffrement :

Contrairement au protocole AH qui n'authentifie que l'intégrité des paquets, les expéditeurs dans les en-têtes IP, le paquet ESP (Encapsulating Security Payload) offre en plus un cryptage qui signifie que si un attaquant intercepte le paquet, il ne pourra pas voir le contenu car il est chiffré.

Chiffrements asymétriques et symétriques

IPSEC combine des cryptages asymétriques et symétriques pour assurer la sécurité tout en gardant la vitesse.

Les cryptages symétriques ont une clé unique partagée entre les utilisateurs, tandis que le cryptage asymétrique est celui que nous utilisons lors de l'authentification avec des clés publiques et privées. Le chiffrement asymétrique est plus sûr car il nous permet de partager une clé publique avec de nombreux utilisateurs alors que la sécurité repose sur la clé privée, le chiffrement symétrique est moins sûr car nous sommes obligés de partager la seule clé.

L'avantage du cryptage symétrique est la vitesse, une interaction permanente entre deux appareils s'authentifiant en permanence avec un cryptage asymétrique serait lente. IPSEC intègre les deux, d'abord le cryptage asymétrique authentifie et établit une connexion sécurisée entre les appareils à l'aide des protocoles IKE et AH, puis il passe au cryptage symétrique pour conserver la vitesse de connexion, le protocole SSL intègre également les cryptages asymétriques et symétriques mais SSL ou TLS appartient à la couche supérieure du protocole IP, c'est pourquoi IPSEC peut être utilisé pour TCP ou UDP (vous pouvez également utiliser SSL ou TLS mais ce n'est pas la norme).

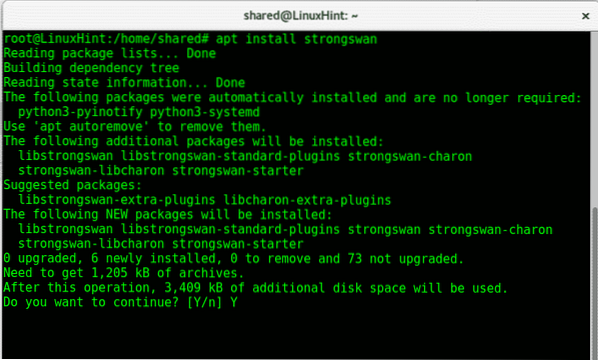

L'utilisation d'IPSEC est un exemple de la nécessité d'ajouter un support supplémentaire à notre noyau à utiliser comme expliqué dans un article précédent sur le noyau Linux. Vous pouvez implémenter IPSEC sur Linux avec strongSwan, sur les systèmes Debian et Ubuntu vous pouvez taper :

apt installer strongswan -y

Un article a également été publié sur les services VPN dont IPSEC facile à installer sur Ubuntu.

J'espère que vous avez trouvé cet article utile pour comprendre les protocoles IPSEC et leur fonctionnement. Continuez à suivre LinuxHint pour plus de conseils et de mises à jour sur Linux.

Phenquestions

Phenquestions