Sécurité - Page 2

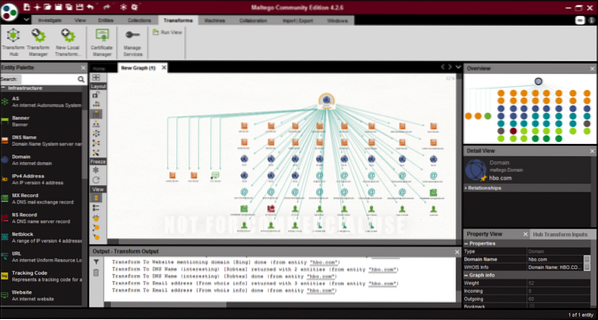

Outils et techniques OSINT

OSINT, ou Open Source Intelligence, est l'acte de collecter des données à partir de sources distribuées et librement accessibles. Les outils OSINT son...

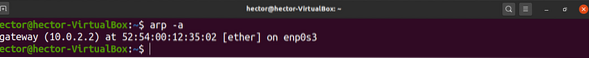

Comment utiliser la commande arping sous Linux

Pour un administrateur réseau, le protocole ARP peut sembler familier. ARP est un protocole que les appareils de couche 2 implémentent pour se découvr...

Bitwarden sous Linux

À l'ère moderne, le monde a connu une progression majeure dans le secteur technologique. Les technologies nouvelles et avancées ont rendu la vie des g...

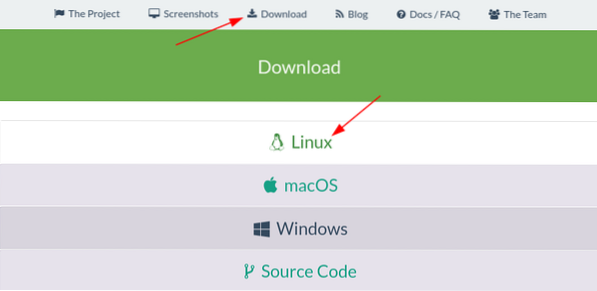

KeePassXC sur Linux

Dans le monde actuel, la technologie dirige nos vies car nous sommes devenus entièrement dépendants d'appareils tels que les smartphones, les ordinate...

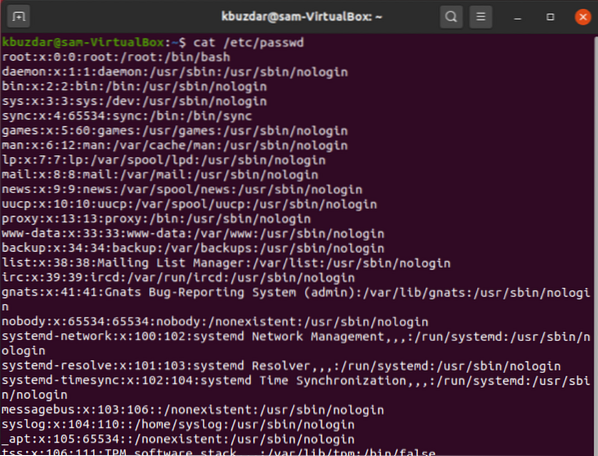

Où et comment les mots de passe sont-ils stockés sur Linux?

Le nom d'utilisateur avec un mot de passe correspondant pour un compte spécifique est la principale exigence à travers laquelle un utilisateur peut ac...

Comment vérifier si un port est utilisé sous Linux

Si vous avez une formation en informatique ou même si vous êtes un peu familiarisé avec les réseaux, vous avez peut-être entendu parler de la pile TCP...

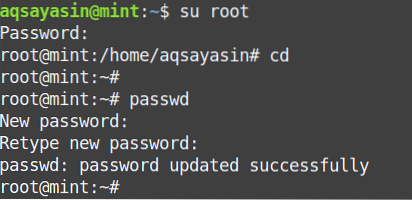

Comment modifier ou réinitialiser le mot de passe racine sous Linux

Si vous ne vous êtes pas connecté en tant qu'utilisateur root depuis longtemps et n'avez enregistré les informations de connexion nulle part, il est p...

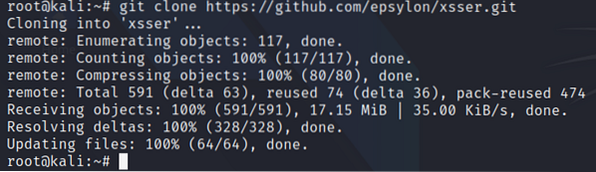

Outils XSS gratuits

Cross-Site Scripting, communément appelé XSS, est un type de vulnérabilité dans lequel les attaquants injectent à distance des scripts personnalisés s...

SAML vs. OAUTH

SAML et OAUTH sont des normes techniques pour autoriser les utilisateurs. Ces normes sont utilisées par les développeurs d'applications Web, les profe...

Phenquestions

Phenquestions